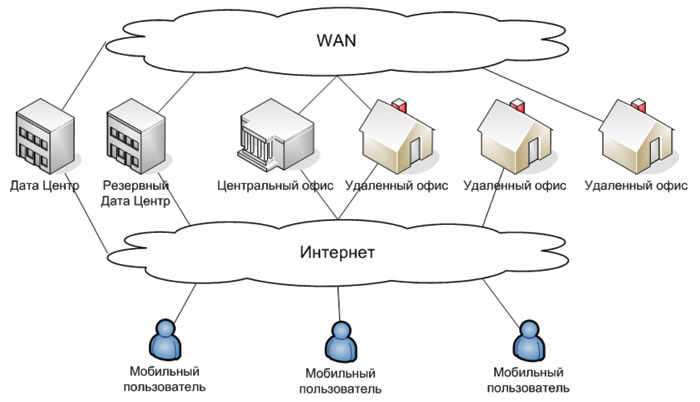

Прежде всего, остановимся на последних тенденциях развития корпоративных сетей. В современной распределенной корпоративной сети передачи данных (КСПД) обычно присутствуют ЛВС Центрального офиса и ряда удаленных офисов, имеющих подключения через WAN-каналы к ресурсам Центрального (типовая структура представлена на рис. 1). У многих компаний информационно-вычислительные ресурсы консолидируются в Центрах обработки данных (ЦОД), обращение к которым также происходит через выделенные каналы связи. Доступ в Интернет осуществляется непосредственно из офисов или централизованно (т.е. удаленный офис подключается по WAN-каналу к Центральному офису или ЦОДу, и уже через него осуществляется выход в Интернет).

К информационным ресурсам компании также обращаются мобильные пользователи, работающие в поездках, из сетей клиентов компании или из дома, они обычно используют подключение через Интернет.

Такая структура КСПД характерна, например, для банковского сектора, страховых и ритейловых компаний. Именно такие компании в первую очередь ощущают выгоду от применения решений по оптимизации WAN-трафика (см. рис. 1).

В настоящее время имеются следующие тенденции развития или изменения в КСПД:

- Все большая централизация информационно-вычислительных ресурсов. Приложения разворачиваются на серверах, расположенных в выделенных ЦОДах, на рабочих местах используются только клиенты приложений. Серверы приложений выносятся из филиалов в ЦОД.

- Мобильность. Увеличивается количество обращений к информационным ресурсам со стороны мобильных пользователей.

- Широкое использование Интернет. Для организации связи между офисами вместо выделенных WAN-каналов используется Интернет.

Неизбежно, как следствие этих трендов, появляются дополнительные требования к ИТ-инфраструктуре организации.

При централизованных сервисах потеря связи между ЦОДом и офисом может приводить к остановке работы офиса, а выход ЦОДа из строя – компании в целом. Для предотвращения этой угрозы компании прибегают к построению резервных ЦОДов с синхронизацией данных между основным и резервным Центрами, между ЦОДом и офисом организуются несколько каналов через независимых операторов связи.

Рис. 1. Типовая структура КСПД

Централизация приложений требует увеличения пропускной способности и уменьшений задержек на каналах связи для сохранения приемлемой скорости работы с приложениями. Вместо расширения полосы пропускания каналов в ЦОДе часто устанавливают терминальные серверы (такие, как Citrix или MS Remote Desktop) и организуют доступ к приложениям через них. Эффект достигается за счет того, что для удаленного доступа к терминальным серверам требуется относительно небольшая полоса пропускания, а связь с приложениями с терминального сервера происходит на скорости LAN.

Доступ в корпоративную сеть через Интернет требует применения в ЦОДе средств защиты от несанкционированного доступа, особенно в случае с мобильными пользователями.

При использовании сети Интернет для удаленного доступа к корпоративным приложениям к ней предъявляются требования, аналогичные требованиям к WAN-каналам, а именно: высокие надежность, пропускная способность и низкая задержка. В настоящее время сеть Интернет зачастую не соответствует этим ожиданиям.

Оборудование оптимизации WAN-трафика в первую очередь должно решить проблему повышения требований к полосе пропускания WAN-каналов и по увеличению эффективности их использования. Применение этих решений может снизить требования к Интернет как к альтернативе выделенным каналам. Кроме того, установка оборудования оптимизации на WAN-каналах, связывающих основной и резервный ЦОДы, может существенно ускорить синхронизацию данных между Центрами обработки данных и снизить требования к полосе пропускания.

Для понимания областей применения оборудования оптимизации WAN-трафика рассмотрим его возможности.

Задачи и методы работы оптимизаторов WAN-трафика

Как следует из названия класса оборудования, оно призвано повысить эффективность использования WAN-каналов в корпоративных сетях передачи данных. Под этим понимается:

- снижение объема передаваемых по WAN-каналам данных, необходимых для работы приложений;

- увеличение утилизации доступной полосы пропускания WAN-каналов, эффективное распределение полосы пропускания между трафиком различных приложений;

- приближение скорости работы сетевых приложений через каналы WAN к скорости их работы в LAN.

Снижение объема передаваемых данных

Для снижения объема передаваемого трафика используется механизм компрессии данных. Обычно применяются алгоритмы потокового сжатия семейства LZ. Кроме того, из передачи исключаются повторяющиеся блоки данных. Эффективность такой компрессии зависит от типов передаваемого трафика. Данные HTML-страниц или XML-запросы сжимаются достаточно хорошо, в то время как уже сжатые или зашифрованные данные практически не поддаются такой компрессии.

Второй метод снижения объема передаваемого трафика – кэширование. Поскольку трафик проходит через два устройства оптимизации, имеется возможность кэшировать уже переданные однажды данные и в дальнейшем вместо повторной передачи самих данных передавать только ссылки на них.

Оборудование оптимизации в данном случае функционирует в роли TCP-proxy, разрывая одну TCP-сессию на три части – между клиентом и ближайшим WAN-оптимизатором, между двумя WAN-оптимизаторами и между WAN-оптимизатором и сервером (рис. 2). При этом и клиент, и сервер считают, что обмениваются трафиком напрямую, оборудование оптимизации является для них «прозрачным».

Работая в комбинации компрессии и кэширования, снижение объема передачи данных для отдельных видов трафика может достигать 100 и более раз (обычно при пересылке одинаковых или только отредактированных файлов, загрузке обновлений и т.п.).

В практических внедрениях удавалось получить на рабочих каналах общее снижение реально передающегося трафика в 5–6 раз.

Табл. 1. Зависимость утилизации каналов связи от задержек и размеров TCP-окна

TcpWindo wSize (Kbytes) | Задержка (Round trip delay), ms | Максимальная скорость одной TCP-сессии (Mbit/s) | Утилизация канала пропускной способностью, % | ||

|---|---|---|---|---|---|

| 10 Mbit/s | 100 Mbit/s | 1000 Mbit/s | |||

| 8 | 15 | 4,27 | 42,67 | 4,27 | 0,43 |

| 8 | 100 | 0,64 | 6,40 | 0,64 | 0,06 |

| 64 | 15 | 34,13 | 100,00 | 34,13 | 3,41 |

| 64 | 100 | 5,12 | 51,20 | 5,12 | 0,51 |

Увеличение утилизации полосы пропускания канала

Не во всех случаях простое увеличение полосы пропускания канала может привести к повышению скорости работы приложений и передачи данных. Скорость передачи данных для одной TCP-сессии зависит от величины TCP-окна и задержки в канале. При высоких задержках даже широкий канал может оставаться недозагруженным. Максимальная скорость TCP-сессии для каналов различной полосы пропускания и загрузки данных через канал в зависимости от задержки приведена в таблице.

Кроме того, стандартная реакция TCP-сессии на потерю пакета – снижение размера окна практически в два раза, а затем линейный рост его размера. В результате после пропадания пакета скорость передачи для TCP-сессии резко снижается и затем плавно восстанавливается.

Во избежание подобных ситуаций существуют модификации протокола TCP, например, такие, как HS TCP (RFC 3649, 3742). Данная модификация отличается от стандартной тем, что снижение скорости передачи при потере пакета снижается незначительно, а затем возрастает экспоненциально. На рис. 3 представлено сравнение поведения стандартного и модифицированного протоколов TCP.

Кроме того, производители оборудования часто добавляют собственные модификации поведения TCP-сессий, которые позволяют эффективно загружать каналы с большими

задержками (например, спутниковые каналы).

Рис. 2. Разделение сессии на три части

Рис. 3. Реакция на потерю пакетов «стандартного» и HS TCP

Распределение полосы пропускания

Пропуская через себя пользовательские данные, оптимизаторы имеют возможность выделять полосу пропускания для трафика определенных приложений. Кроме того, за счет снижения объема передающегося в WAN трафика освобождается полоса пропускания для остального, не оптимизируемого трафика.

Ускорение работы приложений

Ускорение может достигаться за счет увеличения скорости передачи данных для одной сессии и уменьшения объема передаваемого трафика. Однако такие средства не подходят для ускорения приложений, которые требуют постоянного обмена данными с сервером и получения от него подтверждений.

Например, многие приложения для установления соединения между клиентом и сервером используют большое число запросов и подтверждений, которые являются однотипными и не используются в дальнейшем. В локальной сети эти транзакции происходят быстро, в случае с WAN-сетью задержки на этапе установления соединения могут стать заметными.

Для уменьшения задержек оборудование WAN-оптимизации может вмешаться в установление таких соединений и исключить передачу «лишних» запросов по WAN-каналу. При этом для клиента и сервера процедура установления соединения будет выглядеть стандартно.

Для подобного вмешательства оборудование должно «понимать» работающее приложение и знать, как оптимизировать трафик на прикладном уровне. Каждый производитель поддерживает свой набор оптимизируемых приложений. Практически все производители поддерживают оптимизацию трафика HTTP, CIFS, MAPI, NFS. Наличие более широкого спектра является конкурентным преимуществом того или иного оборудования.

Для «понимания» протоколов передаваемые данные не должны быть зашифрованы. Исключение составляет трафик SSL, оптимизация которого поддерживается также практически всеми производителями. Однако для оптимизации SSL необходимо сообщить соответствующим специалистам серверные SSL-ключи.

Кроме того, производители предлагают дополнительные функции, направленные на облегчение централизации сервисов и уменьшение количества оборудования, необходимого в удаленных офисах. Список этих функций отличается у каждого производителя. К таким «бонусам», например, относятся:

- возможность запуска в удаленном офисе виртуальных серверов на аппаратной базе оборудования WAN-оптимизации (домен-контроллеры, серверы печати и т. д.);

- организации локальных кэшей выделенных директорий с файловых серверов, расположенных в Центре обработки данных1;

- использование WAN-оптимизатора в качестве Интернет-proxy-сервера для филиала2.

Наиболее широкий спектр приложений, для которых осуществляется оптимизация на прикладном уровне, в настоящее время присутствует у линейки Steelhead производства компании Riverbed. Это следующий набор протоколов:

- CIFS

- MAPI

- NFS

- CIFS Print

- SSL

- HTTP

- Lotus Notes

- Sharepoint

- SRDF/A

- FCIP

- Citrix ICA

- Oracle Forms

- SMB Signing

- Encrypted MAPI

- MS&SQL

- CIFS Mac

- SMB2

- Outlook Anywhere

Варианты применения оборудования WAN-оптимизации

Теперь, когда понятно, что и как умеет делать оборудование оптимизации WAN-трафика, рассмотрим, как и когда следует его применять. Применение данного оборудования целесообразно в распределенных корпоративных сетях, в которых присутствует необходимость передачи данных по WAN-каналам между удаленными филиалами, офисами и Центрами обработки данных.

Практический опыт внедрения оптимизаторов WAN-трафика показывает его высокую эффективность в корпоративных распределенных сетях.

Установка оборудования в ЦОД и удаленных офисах позволяет снизить объем передаваемого по WAN-каналам трафика в 3–5 раз. При этом в отдельные моменты скорость передачи данных возрастает в 100 и более раз.

Хорошую эффективность показывает внедрение решений WAN-оптимизации на спутниковых каналах, которые характеризуются большими задержками. В этом случае ускорение работы приложений обеспечивается не только средствами кэширования, но и более эффективным использованием полосы пропускания канала. В ряде случаев до внедрения оборудования максимальная утилизация спутникового канала не превышала 30–40%, тогда как внедрение решений WAN-оптимизации позволило увеличить пиковую загрузку спутниковых каналов до 100% (при снижении общего объема передаваемого по каналу трафика).

Внедрение оборудования WAN-оптимизации

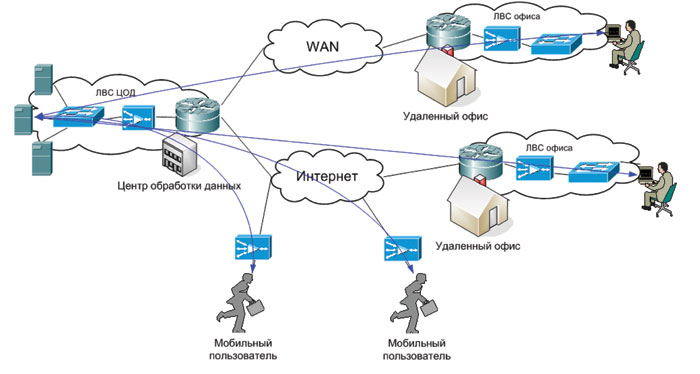

Для работы оптимизаторов WAN-трафика необходимо, чтобы он проходил через два устройства оптимизации – на стороне клиента перед выходом в WAN-сеть и на стороне сервера после выхода из сети WAN (рис. 4).

Рис. 4. Точки установки оборудования оптимизации WAN-трафика

Принципы построения системы оптимизации WAN-трафика

- Как уже говорилось, трафик должен проходить через два устройства оптимизации – перед попаданием трафика в WAN-сеть и после выхода из нее. Оборудование оптимизации следует располагать как можно ближе к источникам и потребителям трафика.

- При установке оборудования необходимо обеспечить сохранение связи между клиентом и сервером в случае его выхода из строя.

- Трафик не должен быть зашифрован, иначе оборудование оптимизации не сможет обработать его на прикладном уровне.

- Требуется обеспечить взаимодействие между оборудованием оптимизации для пересылки служебной информации и оптимизированного трафика.

Организация прохождения трафика через оборудование оптимизации возможна следующими способами:

- установка оборудования «в разрыв». Часто это наиболее простой с точки зрения установки вариант. При таком подключении оборудование ставится на канале прохождения трафика, физически разрывая его на две части: один участок канала включается в первый физический интерфейс оптимизатора, другой – во второй;

- перенаправление трафика на оптимизаторы с помощью политик маршрутизации (PBR – Policy Based Routing). При этом можно перенаправлять на оптимизаторы только необходимый трафик, а данные, не подлежащие оптимизации, пропускать без изменений;

- использование протокола WCCP v.23 позволяет оптимизаторам динамически взаимодействовать с маршрутизаторами. Сохранение связи между клиентом и сервером при выходе из строя (отключении) оборудования возможно во всех перечисленных вариантах подключения:

- В случае установки оборудования «в разрыв» интерфейсы подключения оснащаются физическими bypass, позволяющими пропускать трафик при сбое или выключении оборудования.

- При применении политик маршрутизации для перена-правления трафика на оборудование имеется возможность проверять доступность его IP-адресов и перенаправлять трафик только в случае, когда она имеет место.

- При использовании протокола WCCP v.2 перенаправление трафика осуществляется только на оптимизаторы, которые объявляют о готовности приема данных. В противном случае трафик передается дальше без изменений.

Оптимизаторы осуществляют анализ передаваемых данных вплоть до прикладного уровня, и трафик должен попадать на них до прохождения через оборудование шифрования. Обычно оборудование устанавливают внутри корпоративной сети до выхода трафика за межсетевые экраны.

При установке оптимизаторов трафика за межсетевые экраны необходимо обеспечить их взаимодействие друг с другом для пересылки служебной информации и оптимизированного трафика. Обычно для этого на межсетевых экранах необходимо разрешить прохождение трафика между адресами интерфейсов оптимизаторов по определенным TCP-портам.

Установка оборудования приводит к изменению трафика, передающегося по WAN-каналам. Поэтому нужно уделить внимание тому, чтобы не нарушались принятые в компании политики безопасности и настроенные правила приоритезации трафика в каналах WAN.

Основные производители оборудования

Ежегодные обзоры решений по WAN-оптимизации, выполняемые компанией Gartner, выделяют основных игроков на рынке WAN-оптимизаторов трафика. Положение производителей с точки зрения Gartner на декабрь 2010 г. представлено на рис. 5.

Рис. 5. «Магический квадрат» производителей WAN-оптимизаторов трафика

Riverbed Technology с линейкой оборудования Steelhead занимает лидирующую позицию по версии Gartner. В настоящее время эта компания представ-

ляет наиболее гибкие, функциональные и хорошо масштабируемые решения по оптимизации трафика. Следует рассматривать решения на базе Riverbed при необходимости организовать систему оптимизации в сети со сложной топологией или большим количеством удаленных офисов.

К преимуществам решений Riverbed Technology следует в первую очередь отнести:

- самый широкий спектр приложений, для которых оптимизация трафика поддерживается на седьмом уровне;

- простота и возможность автоматического обнаружения оборудования в сети позволяют минимизировать время запуска решения;

- алгоритмы кэширования данных позволяют оптимально использовать объем кэша и строить хорошо масштабируемые решения;

- решения оптимизации трафика для мобильных пользователей используют то же оборудование, что и для фиксированных офисов, это дает возможность повысить эффективность решений и не строить две параллельные системы оптимизации WAN-трафика.

Из прочих присутствующих на российском рынке компаний следует выделить:

- Blue Coat Systems с линейкой оборудования ProxySG. Данное оборудование наиболее продвинуто с точки зрения интеграции с системой безопасности. ProxySG могут также выполнять роль proxy-серверов для организации выхода в сеть Интернет. Рекомендуется рассмотреть решения на базе Blue Coat при необходимости организации прямого выхода в Интернет из удаленных офисов.

- Cisco Systems – оборудование WAAS. Функции WAAS в настоящее время реализованы как на отдельных устройствах, так и на модулях для Cisco Integrated Services Router и в функциях IOS. Достигается наилучшая интеграция с комплексными решениями построения сетей на базе оборудования Cisco. Рекомендуется при необходимости производить оптимизацию доставки video-контента из ЦОД в удаленные офисы.

- Citrix Systems с линейкой оборудования Branch Repeater (ранее WANScaler). Есть смысл рассматривать в случае необходимости оптимизации Citrix ICA трафика и трафика Windows-приложений.

- Juniper Networks с линейкой оптимизаторов WXC, представленных как в виде отдельных устройств, так и в виде модулей для маршрутизаторов J-серии. Тесная интеграция с линейкой оборудования Juniper делает целесообразным рассмотрение данного продукта для сетей, построенных на базе оборудования этого производителя.

Решения для мобильных пользователей

Для мобильных пользователей предлагается применять программные WAN-оптимизаторы трафика, которые устанавливаются на мобильные компьютеры и соединяются с центральными оптимизаторами. Работа таких программных WAN-оптимизаторов практически ничем не отличается от аппаратных оптимизаторов, устанавливаемых в удаленных офисах. У некоторых производителей мобильные и «стационарные» решения могут использовать одни и те же центральные устройства оптимизации (что обычно эффективнее) или требуют построения двух независимых систем оптимизации.

Трафик в каналах WAN

После прохождения через оборудование оптимизации в WAN попадает следующий трафик:

- Неоптимизированный (трафик, не поддающийся оптимизации или по определенным причинам исключенный из оптимизации). Обычно это оригинальный трафик клиента и сервера. Он обрабатывается межсетевыми экранами по существующим правилам.

- Служебный трафик между оптимизаторами трафика. Он служит для организации взаимодействия между оптимизаторами трафика. Обычно это требует дополнительных правил на МЭ.

- Оптимизированный трафик, который может передаваться между WAN&оптимизаторами в разных режимах:

- передача данных в пакетах с адресами оптимизаторов трафика по выделенным портам, при этом возможно установление защищенного соединения между оптимизаторами трафика. В пакетах отправляются как сами ранее не передававшиеся данные, так и ссылки на данные в кэше оптимизаторов. Промежуточные сетевые устройства «видят» передающийся трафик и «не понимают» его реального назначения;

- передача данных в пакетах с использованием IP&адресов оптимизаторов, но с сохранением оригинальных TCP&портов. Для промежуточных сетевых устройств трафик выглядит как и в прежнем пункте, но на основе TCP&портов можно сохранять приоритеты для определенных типов данных, запрещать или разрешать прохождение тех или иных видов трафика;

- данные о TCP&портах и IP&адресах в заголовках пакетов сохраняются, содержимое пакетов меняется на ссылки и другую служебную информацию, необходимую WAN&оптимизаторам для оптимизации сессий. При этом промежуточное оборудование «видит» сессию между оригинальными клиентом и сервером. МЭ может разрешать или запрещать прохождение сессии на основе существующих правил. Однако если в сети присутствует оборудование анализа трафика на уровне приложений, то трафик может быть заблокирован, поскольку его содержание не соответствует «стандартному» протоколу

Заключение

Решения на базе WAN-оптимизаторов трафика представлены рядом производителей, что свидетельствует о том, что данный рынок уже вполне сформирован. Спектр предлагаемого оборудования позволяет реализовать практически любой вариант построения WAN-сетей: как для удаленных офисов, так и для мобильных пользователей.

Решения следует рассматривать в качестве эффективной альтернативы расширению WAN-каналов связи и как средства ускорения работы распределенных приложений и снижения расходов на WAN-каналы.

Внедрение решений по WAN-оптимизации позволяет облегчить централизацию сервисов в едином ЦОДе и отказаться от необходимости размещения локальных серверов в удаленных офисах. В связи с этим производители оборудования часто расширяют функционал оптимизаторов WAN-трафика.

Эффективность применения WAN-оптимизаторов зависит от типов передаваемого трафика, оценка «общего случая» для конкретного внедрения может оказаться некорректной. Поэтому для принятия обоснованного решения о внедрении таких систем необходимо вначале провести тестирование оборудования оптимизации в конкретной сети конкретного заказчика.

Подписаться

Подписаться Читать в телеграм

Читать в телеграм