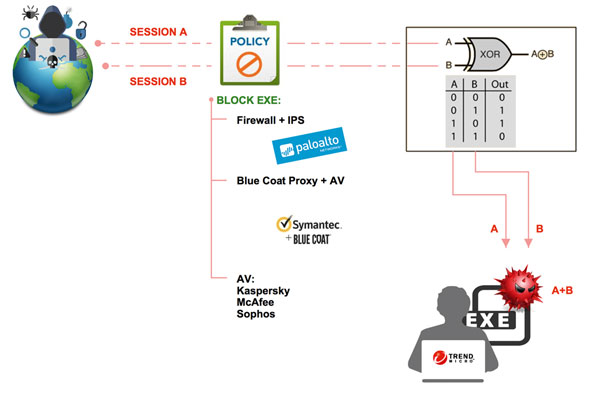

Описание тестового стенда

На рабочих станциях пользователей в качестве антивируса использовался программный endpoint-агент Trend Micro OfficeScan, в котором был использован весь доступный функционал защиты: антивирус, хостовый IPS и т.д.

Трафик от рабочих станций проходил через прокси-сервер Blue Coat ProxySG, обеспечивающий контроль пользователей при доступе в Интернет. В качестве потокового антивируса к прокси-серверу было подключено устройство Blue Coat Content Analysis System (CAS). В составе CAS были задействованы все три антивирусных движка от «Лаборатории Касперского», Sophos и McAfee, которые работали на анализ трафика в двустороннем режиме.

На границе между тестовым стендом и сетью Интернет использовался межсетевой экран Palo Alto Networks. На борту межсетевого экрана был активирован движок системы обнаружения вторжений – IPS.

Почтовый трафик контролировался средствами антиспам-шлюза Cisco Email Security Appliance. На нем, в свою очередь, также использовался антивирус Sophos и были подключены репутационные базы Cisco.

На всех вышеупомянутых средствах защиты специально не были активированы механизмы проверки вредоносного кода в изолированных средах (подписки на облачные сервисы производителей). В рамках политики информационной безопасности (ИБ) на каждом средстве защиты была запрещена загрузка исполняемых файлов из Интернета.

Рис.1. Тестовый стенд

Первый тест

Описание теста:

- Пользователь получает фишинговое письмо с архивом, защищенным паролем.

- Пароль указан в теле письма.

- Пользователь открывает полученное в письме вложение.

Результаты тестирования:

Классические средства защиты тестового стенда не смогли проверить полученное заархивированное вложение. Решение FireEye позволило проанализировать синтаксис письма (в том числе на русском языке), найти пароль, открыть архив и проверить содержимое в «песочнице».

Второй тест

Описание теста:

- Пользователь получает фишинговое письмо со ссылкой на новую web-страницу.

- Пользователь проходит по ссылке.

Note:

Особенностью данной проверки является то, что эксплойт находится на web-странице, запрашиваемой пользователем. При переходе на эту страницу запускается JavaScript, и на конечную станцию вредоносное ПО скачивается по частям с обфускацией. Вредоносный файл собирается только на конечной станции.

Результаты тестирования:

Обфусцированный файл за несколько сессий попал на рабочую станцию и собрался в один исполняемый вредоносный файл. Межсетевой экран при скачивании такого рода файлов не сработал, endpoint-агент не смог идентифицировать скачанные объекты как вредоносное программное обеспечение (ВПО). Аналогичные файлы успешно анализируются и детектируются в «песочнице» FireEye. «Песочница» показывает всю активность, которая происходила бы на рабочей станции при попадании на нее ВПО.

Рис. 2. Метод доставки ВПО с использованием логической операции «XOR»

Вывод

Проведенные тесты демонстрируют, что сигнатурные средства защиты недостаточно эффективны против современных составных атак. Важно отметить, что мы намеренно выбирали Best of Breed решения, чтобы демонстрация была более наглядной. Нашей целью было не показать, что данные продукты плохо защищают. Напротив, они великолепно справляются со своими функциями. Основная проблема в том, что злоумышленники сегодня имеют в своем распоряжении недорогие инструменты, которые позволяют им довольно просто обойти выставленные барьеры, доставив вредоносный контент на станцию пользователя так, что его в процессе скачивания не сможет распознать межсетевой экран/IPS/прокси-сервер. В таких условиях важно, чтобы имеющаяся инфраструктура безопасности была дополнена технологиями динамического анализа контента.

Подписаться

Подписаться Читать в телеграм

Читать в телеграм