Проблема построения сетевой инфраструктуры Интранет

Возможности Интернет продолжают очаровывать широкую публику, которая постепенно начинает осознавать, в чем суть и какова роль всемирного объединения сетей.

Однако помимо всемирно-исторических масштабов, Интернет-технологии и их способность экономить время и деньги, повышать эффективность функционирования организаций зачастую находят более конкретное и осязаемое выражение в развертывании корпоративных Интранет-сетей.

В Интранет-сетях используется то же аппаратное и программное обеспечение, те же протоколы и подходы, что и в Интернет. По существу, Интранет — это Интернет в миниатюре. Все в большем числе организаций начинают понимать, что хорошо спроектированная Интранет-сеть предоставляет такие возможности по коллективной работе с информацией, которые способны значительно повысить эффективность и прибыльность корпоративной деятельности.

Необходимость быть впереди Интранет-волны

Итак, Интранет-сети — это реальность, причем реальность долговременная.

В то же время, бесконтрольное разрастание Интранет-сети, являющейся по сути одноранговой, может поставить все с ног на голову. Сетевые администраторы должны уже на ранних стадиях взять процесс развертывания Интранет под свой контроль. Это, однако, совсем не просто в силу той легкости, с которой пользователи могут создавать собственные "паутины" на основе существующей инфраструктуры. Интранет-сети быстро укоренились во многих организациях, зачастую без ведома отделов информатизации, сотрудникам которых остается только ломать голову над причинами непонятного, но всеобщего замедления работы.

Предупреждение подобных проблем еще до их возникновения — ключевая обязанность сетевых администраторов в ближайшие годы. Повторим: относительная простота развертывания Интранет-сетей и многочисленные улучшения, привносимые ими практически в каждую область корпоративной деятельности, существенно затрудняют выполнение администраторами своих обязанностей.

Возрастание привлекательности Интранет

Во многих организациях настолько верят в возможности Интранет по поддержке групповой работы, безбумажному созданию и распространению документов, электронной почте и т.д., что дают разрешение на создание подобных сетей без всякого экономического обоснования.

Цифры говорят сами за себя. Согласно оценкам компании Zona Research, в 1998 году оборот на рынке Интранет-серверов составит 7.8 миллиарда долларов, а на рынке Интернет-серверов — лишь 1.9 миллиарда. Компания Netscape сообщает, что примерно половина из 250 тысяч WWW-серверов приходится на Интранет.

Поскольку технологические базы Интранет и Интернет совпадают, успешная реализация Интранет-сетей — дело довольно простое. Простое, если произведены соответствующие анализ и планирование, обеспечивающие прочный фундамент сети.

Настоящая статья посвящена вопросам проектирования инфраструктуры для корпоративных Интранет-сетей.

Интранет как абсолютное бизнес-оружие

Мощь Интранет в значительной степени проистекает из универсальности. Web-навигатор — это великий уравнитель. Web-технология предоставляет всем пользователям рабочих станций и персональных компьютеров универсальный, единообразный доступ к приложениям.

Независимо от того, являются ли сети Интранет плодом активности профильных подразделений компании или проявлением дальновидности сетевых администраторов, во многих случаях они приносят прекрасные экономические и производственные результаты. Вот лишь несколько примеров.

- Агентство, занимающееся управлением портовыми операциями и планированием в крупном городе на западном побережье США, затратило менее 100 тысяч долларов на реализацию Интранет-сети, связывающей 18 отделений, разбросанных по всему миру. Согласно оценкам руководства отдела информатизации, срок окупаемости сети составляет всего три месяца.

- Крупное предприятие тяжелой промышленности реализует базу данных комплектующих, доступную по Интранет-сети. База данных содержит инструкции по сборке, предназначенные для рабочих, а также физические спецификации, с помощью которых отдел закупок может оценивать поступающие предложения.

- Ведущий транснациональный производитель микросхем использует корпоративный Web-сервер для коллективного доступа к графической информации, связанной с производственными вопросами.

- Национальная компания кабельного телевидения помещает в Интранет мультимедийные файлы, экономя тысячи долларов на изготовлении и распространении рекламных материалов, а также на тиражировании демонстрационных видеокассет.

- Ведущий поставщик программного обеспечения и услуг в области электронных САПР разработал Интранет-сеть для нужд отделов продаж и маркетинга. Сеть обеспечивает сквозную поддержку цикла продаж. Она облегчает коммуникации с штаб-квартирами, поддерживает коллективный доступ к зашифрованной информации, является хранилищем торгового инструментария и справочных материалов.

Коротко говоря, сфера применения Интранет-технологий ограничена только изобретательностью передовых работников и отделов информатизации (см. Рис. 1).

Несколько практических советов на пороге Web-будущего

Усилия компаний Sun Microsystems, Netscape и других по переводу всех, в том числе критически важных, приложений клиент/сервер на Web-платформу, по всей видимости, увенчаются успехом.

Это обстоятельство уже осознали пользователи, стремящиеся быть впереди волны. Они организовали пилотные или производственные Интранет-сети, работающие параллельно с существующими системами. Теперь самое время и другим компаниям, менее склонным к экспериментам, начать планирование и реализацию Интранет-сетей, чтобы сохранить или усилить свои позиции в конкурентной борьбе.

Накопленный опыт позволяет нам сформулировать несколько основополагающих правил, помогающих и крупным, и небольшим организациям повысить экономическую эффективность и уменьшить число проблем при создании Интранет-сетей. Эти правила состоят в следующем:

- приобретите средства сетевого управления, позволяющие в процессе развития Интранет-сетей избегать проблем или успешно справляться с ними;

- рационально сочетайте коммутацию и маршрутизацию;

- отдавайте предпочтение интегрированным концентраторам, коммутаторам и маршрутизаторам.

Сознательное следование сформулированным правилам обернется большей отдачей от инвестиций в бизнес-приложения на Web-платформе.

Интранет-приложения

Организации, придерживающиеся систематического, избирательного подхода при использовании Web-технологий, имеют возможность вплотную приблизиться к долгожданному идеалу универсального электронного доступа к информации.

Интранет-сети уже сейчас могут вывести внутренние публикации и их распространение на уровень, который ранее электронная почта обеспечила памятным запискам и циркулярам. Интранет революционизирует способы получения и распространения самой разной информации — от создания и рассылки справочных и иных сведений о сотрудниках до размещения торговых заказов в интерактивном режиме и управления потоком работ.

Такие приложения, как сетевые электронные доски, другое групповое программное обеспечение и продукты для управления потоком работ, способны улучшить внутреннюю координацию практически всех видов деятельности. При этом цена подобных приложений оказывается существенно ниже, чем у закрытых решений аналогичного назначения.

Можно ожидать, что использование в корпоративной Web-сети аудио-, видео- и мультимедиа-технологий откроет дополнительные возможности для дистанционного обучения, телемедицины и различных форм электронных конференций. В результате отпадет необходимость в распространении компакт-дисков, снизятся расходы на командировки и развлечения.

Технические характеристики Интранет

Привлекательность Интранет проистекает в значительной степени из прозрачности реализации на существующей инфраструктуре корпоративных локальных и глобальных сетей. Интранет не требует отдельного комплекта сетевого оборудования и допускает простое и недорогое встраивание, увеличивая тем самым отдачу от сделанных ранее крупных инвестиций.

Внедрение Интранет означает прекращение религиозных войн вокруг настольных систем, позволяя устройствам на платформах Unix, Macintosh и Windows сосуществовать, используя единый протокол TCP/IP. Более того, если применять такие языки, как Java, можно кардинальным образом решить проблему мобильности приложений, сделав их идентичными для всех платформ.

Однако наиболее мощной движущей силой распространения Интранет, вероятно, является использование соответствующих технологий в Интернет.

Каждый год новые выпускники ВУЗов, проводившие свободное время за написанием программ для Интернет, пополняют число штатных работников. Высокотехнологичные новообразованные компании, нацеленные на реализацию возможностей, предоставляемых Интернет, создают новые "убийственные приложения", еще больше повышающие полезность и привлекательности Сети. Довершают картину компании, использующие для Интернет-разработок языки четвертого поколения, такие как JavaScript и HTML.

Логическая структура Интранет

Конфигурации Интранет-сетей столь же разнообразны, как и способы их использования. Конечно, у таких сетей есть общие черты — применение HTTP-серверов, инфраструктуры TCP/IP (DNS-сервис, маршрутизаторы и т.п.), агентских (кэширующих) HTTP-серверов и т.д., однако их (сетей) топология в конечном счете определяется функциональными требованиями и соображениями удобства доступа (см. Рис. 2).

Например, общепринятым является разграничение доступа между сегментами Интранет для защиты конфиденциальной информации и создание так называемых "демилитаризованных зон" (DMZ). Такое разграничение обычно реализуется совокупностью маршрутизаторов, распределенных в пределах группы зданий. С другой стороны, топология Интранет может основываться и на сочетании центрального маршрутизатора и многочисленных концентраторов/коммутаторов. Набор возможных вариантов так же многообразен, как и условия, в которых функционирует каждая организация.

Управление Web-трафиком

Чтобы обеспечить нормальное прохождение Web-трафика, сетевые администраторы должны понимать его природу и учитывать как краткосрочные, так и долгосрочные тенденции.

Обычно специалисты по сетям полагают, что основная масса трафика устроена по образцу и подобию терминальных сеансов, когда последовательно устанавливаются соединения и происходит обмен клиентскими запросами и ответами серверов. Каждая транзакция сама по себе не является сложной, в ее рамках передается небольшое количество данных, однако при просмотре Web-страницы или заполнении формы накладные расходы на транзакции достигают заметной величины. Загрузка многочисленных изображений, размещенных на странице, приводит к еще большим задержкам.

В то же время следует учитывать, что новые навигаторы при загрузке множества изображений открывают несколько параллельных соединений в пределах одного пользовательского сеанса, вызывая тем самым резкий скачок сетевой активности и значительные накладные расходы на соединения. Негативное влияние последнего обстоятельства можно сгладить, если воспользоваться отображенной графикой, когда набор фрагментов загружается как одно большое изображение.

Отображенная графика, следовательно, представляет собой один из методов минимизации числа транзакций с целью увеличения пропускной способности сети и снижения задержек (см. Рис. 3).

В качестве другого метода создатели Web-страниц могут взять на вооружение уменьшение доли графики, а также использование упакованных файлов. Необходимо анализировать каждую возможность оптимизации, чтобы разработать транспортную стратегию, рассчитанную на передачу огромных PDF-файлов и еще больших по размерам аудио- и видеофайлов.

Агентские и зеркалирующие серверы

Агентские и зеркалирующие серверы призваны облегчить жизнь сетевых администраторов, помогая в управлении потоками данных.

Агентские серверы принадлежат к категории программного обеспечения, функционирующего на рабочих станциях. Чаще всего они выполняют роль прозрачного кэша Web-страниц, уменьшающего нагрузку на глобальные сети. Подобное решение особенно эффективно в удаленных офисах, где многие сотрудники часто осуществляют доступ к одной и той же информации. Если реализовать локальное кэширование этой информации, ее выборка будет производиться более рациональным образом.

Помимо кэширования, агентские серверы могут осуществлять также фильтрацию, анализируя URL-адреса и пресекая несанкционированное использование Интранет. Кроме того, подобные серверы можно модифицировать, превратив их в средство измерения производительности и возложив на них функции сбора и анализа регистрационной информации, например, с целью определения наиболее посещаемых Web-страниц (см. Рис. 4).

На сегодняшний день характер трафика в компаниях, внедривших у себя последние технологические достижения и широко использующих интенсивно загружающие сеть видеоконференции и графику, не характерен для большинства организаций. Может статься, однако, что исключение превратится в норму, поскольку во многих организациях начинают осознавать достоинства видеоприложений, сетевых электронных досок, программ типа PointCast, распространяющих новости по Интранет, средств коллективной работы с документами и электронной почты. Подобный трафик станет дополнительным испытанием и для надежности сетей. Если архитектура сети не была рассчитана на передачу столь большого количества информации к настольным системам, это выяснится очень быстро.

Распределение Web-транзакций заставляет взглянуть на планирование сетей еще с одной стороны (см. Рис. 5). В терминах транзакций общее число TCP-соединений, необходимых для выборки каждого элемента Web-страницы — GIF-изображений (встроенной графики, иконок и т.п.) и HTML-текста — может быть большим, что значительно снижает эффективность работы сети. Даже использование отображенной графики и загрузка одного большого графического файла вместо множества маленьких не приведет к существенному изменению распределения транзакций. Отображенная графика — это те же GIF- или JPEG-файлы, загрузка которых расточительна с точки зрения числа соединений. Что касается новых классов трафика, таких как Java-аплеты, то судить об их влиянии пока рано.

Сухой остаток для специалистов по планированию сетей состоит в том, что GIF- и HTML-файлы, обычно весьма небольшие по размерам, порождают наибольшее число транзакций. Следовательно, даже в умеренно загруженных сетях может появиться много сердитых пользователей, раздраженных длительными задержками, хотя трафик даже не приблизился к отметке, вызывающей появление на управляющих консолях предупреждения об исчерпании пропускной способности.

В подобной ситуации администраторы должны вернуть себе контроль над сетью, соблазняя "злостных" Web-пользователей соответствующими технологическими конфетками, такими как инструментарий для создания более эффективных Web-страниц, тщательное отслеживание времени ответа, перемещение пользовательских страниц с дисков настольных систем на быстрые сетевые серверы в центрах обработки данных, способные хранить Web-страницы в оперативной памяти.

Новые технологии создают новые проблемы

По иронии судьбы, средства разработки и приложения, упрощающие реализацию корпоративных Интранет-сетей сотрудниками отделов информатизации, облегчают также развертывание прочими пользователями-любителями объективно вредных серверов и создание Web-страниц, отрицательно сказывающихся на эффективности работы сети. Подобная "Web-самодеятельность", по мнению профессиональных администраторов, затрудняет их деятельность по поддержанию оптимальности функционирования сети.

Новые и перспективные Интранет-приложения, даже если их внедряют профессионалы, привносят новые типы трафика, которые, несомненно, требуют от сетевых администраторов особого подхода. К числу особенно засоряющих сеть и, вероятно, получащих широкое распространение приложений, принадлежат следующие:

Потоковые аудио- и видеосредства. Они стали стандартными в навигаторе Netscape 3.0 и позволяют реализовать в Интранет видеоконференции и встроенное видео. Без должного планирования эти средства могут сделать сеть неработоспособной.

Программа предохранения экрана PointCast. Хотя пока эта программа не получила широкого распространения, она способна породить огромное количество новых потоков данных. PointCast автоматически ищет в Web, собирает и отображает внутреннюю или внешнюю информацию в периоды отсутствия пользовательской активности. Это означает, что тысячи настольных систем, которые сейчас благополучно простаивают большую часть дня, со временем могут начать генерировать непрерывный поток Интранет-трафика.

Управление потоком работ, разделение приложений, сетевые электронные доски. После приобретения компанией Netscape компании Collabra привлекательность этих приложений стала неотразимой. Они станут еще одним фактором, оказывающим давление на сеть.

Пока не до конца ясно воздействие Java-технологии, основанной на платформно-независимом языке программирования четвертого поколения, предложенном компанией Sun Microsystems. Java-аплеты — это полнофункциональные приложения, встроенные в Web-страницы (см. Рис. 6). Java позволяет даже непрограммистам создавать мини-приложения, или аплеты, упрощающие поиск в базах данных, позволяющие выполнять вычисления и другие нетривиальные действия на персональных компьютерах или недорогих сетевых терминалах.

Java-аплеты хранятся на сетевых серверах и загружаются на настольные системы в процессе чтения Web-страницы. Когда пользователь переходит на другую страницу, аплеты "забываются", а при возвращении на первоначальную страницу они вновь загружаются по сети. Язык Java намеренно не допускает сохранение информации на локальных дисках и чтение с них (по соображениям безопасности и защиты от вирусов). Но отсюда следует, что Java-аплеты живут в сети, путешествуют по сети, держат все свои данные в сети, используют сеть для получения информации о состоянии. Некоторые утверждают, что со временем Java-аплеты вытеснят настольные приложения. Например, один из распространяемых по Интернет продуктов представляет собой эмулятор терминала 3270, который подключается к Web-странице.

Размер современных Java-аплетов составляет от 50 Кб до 200 Кб, поэтому пока они не оказывают существенного влияния на эффективность функционирования сети. Следует учитывать, однако, что производители коммерческих аплетов, стремясь получить конкурентные преимущества, несомненно, не удержатся от соблазна наращивания кода и выпуска приложений с большим спектром возможностей. Результирующий эффект может состоять в увеличении функциональности приложений с одновременным снижением эффективности работы сети. Если вспомнить, что когда-то текстовые процессоры занимали всего 100 Кб, а теперь для установки и работы им требуется 8 Мб и более, станет понятно, каких Java-аплетов можно ожидать в будущем. Вероятно, со временем Java-аплеты существенно изменят сетевой трафик.

Опережая волну сетевого управления

Распространение Интранет-сетей компаний и появление новых типов трафика способно привести к таким потокам данных, с которыми большинство сетевых администраторов никогда не сталкивалось. В то же время, если корпоративный Web-сервис станет играть роль графического интерфейса к критически важным приложениям, пользователи не согласятся даже с малейшим снижением надежности. Web-сервис должен быть таким же надежным и предсказуемым, как SNA-сети. Таким образом, усилия сетевых администраторов должны быть направлены на то, чтобы надежность, защищенность и управляемость Интранет достигли уровня конфигураций мэйнфрейм/терминалы, которые Интранет-сети по идее должны в конце концов вытеснить.

К счастью, последствия роста Web-трафика и средства для его контроля хорошо известны, так что задействовать эти средства сравнительно несложно. Дальновидные сетевые администраторы могут установить и укрепить контроль над Интранет еще до того, как это замечательное технологическое решение станет создавать проблемы, для преодоления которых оно предназначалось.

Путем построения инфраструктуры Интранет специалисты отделов информатизации могут применить свои знания сетевой технологии для удовлетворения потребностей подразделений, в которых работают конечные пользователи.

Чтобы достичь этой цели, сетевые специалисты могут воспользоваться широким спектром существующих средств планирования и контроля, ориентированных на Интранет. С помощью таких средств можно выяснить, где располагаются самостоятельно созданные Интранет-сети, и принять решение о том, что следует сделать для обеспечения эффективности проектных и эксплуатационных мер, для оптимизации времени отклика и минимизации времени простоев.

Если сеть компании спроектирована должным образом, с нужными элементами в нужных местах, есть все основания надеяться на отличные результаты.

Проектирование инфраструктуры Интранет

В погоне за идеальным временем отклика

Постоянное увеличение мощности процессоров соответствующим образом влияет на привычки пользователей. Специалисты по пользовательским интерфейсам утверждают, что если пользователи не получают какого-либо отклика в течение 10 секунд, они считают, что компьютер завис, и перезагружают его. В отделах информатизации, имеющих дело с мэйнфреймами, давно изучили динамику взаимодействия пользователей и компьютеров и в течение многих лет стремились к тому, чтобы время ответа составляло доли секунды.

Представляется естественным поставить аналогичную цель и применительно к системам Интернет/Интранет, поскольку современные исследования согласуются с результатами предыдущих лет. В докладе компании Northeast Consulting утверждается, что Web-пользователи считают время ответа, не превосходящее 3 секунд, приемлемым. 10-секундное ожидание переносится уже с трудом.

По данным Northeast Consulting, Web-текст выдается медленнее, чем результаты работы типичного приложения клиент/сервер. Время отклика на запрос текстовой Web-страницы близко к предельно допустимому. К сожалению, те же исследования показали, что при наличии графики и мультимедиа ожидание, как правило, составляет 10-30 секунд. Очевидно, подобные задержки вызовут недовольство многих пользователей (см. Рис. 7).

Критически важные приложения, переносимые в среду Интранет, принесут с собой и надежды на ставшее привычным малое время ответа. Если в прежних системах на обработку платежного поручения или клиентской транзакции требовалось не более 1-2 секунд, столько же должно затрачиваться и в Интранет.

Чтобы не допустить нарастания числа недовольных пользователей и понижения эффективности работы сети при развертывании Web-приложений, необходимо разработать стратегию модернизации сети.

Расшивка узких мест

Внедрение новых технологий вызывает увеличение сетевого трафика и, как следствие, появление узких мест. Вероятно, перепроектирование сети следует рассматривать как часть более широкого комплекса мер, направленных на решение возникающих проблем. Например, в отделе информатизации могут принять решение о переходе на более мощные клиентские и серверные системы. Другая возможная мера — создание более быстрых сетей с более простой топологией и большей пропускной способностью. Определенный эффект может дать и внедрение принципов экономной разработки Web-страниц. Наконец, производительность навигаторов, серверов и сети можно повысить за счет применения более эффективных протоколов.

В определенных обстоятельствах наибольший эффект достигается физическим перемещением узлов сети. Типичный пример — приближение клиентов к серверам. Использование корпоративных серверов дает максимальную отдачу при организации централизованной сети с простой топологией. В частности, перемещение ключевых серверов, обрабатывающих большие объемы данных, ближе к пользователям может оказаться самым практичным способом повышения общей производительности.

Методы и средства проектирования Интранет

Существует множество надежных средств, которые можно взять на вооружение при проектировании Интранет и повышении эффективности работы сети. Большинство из них хорошо известно администраторам.

Средства проектирования Интранет:

- мониторинг взаимодействия клиент/сервер;

- постепенный отход от среды передачи с разделяемым доступом;

- оптимальное размещение коммутаторов;

- выбор типа коммутируемой магистрали (100Base-T или ATM);

- определение виртуальных локальных сетей;

- управление полосой пропускания глобальных сетей;

- встроенные средства удаленного мониторинга по протоколу RMON;

- графическая среда управления;

- инструментарий мониторинга серверов;

- ручные анализаторы.

Остановимся на некоторых средствах чуть подробнее.

Средства сбора данных: выискивание Web-серверов

Выявление и анализ Интранет-активности стало относительно простым с появлением нового поколения инструментов, о которых системные администраторы, безусловно, должны знать. Прежде всего, имеются в виду встроенные зонды RMON.

Встроенный удаленный мониторинг по протоколу RMON представляет собой практичный, неразрушающий метод обнаружения "вольных" Web-серверов и определения характера их работы (см. Рис. 8).

Новые средства семиуровневого декодирования позволяют несложным образом отслеживать взаимодействие по протоколам HTTP и FTP, а также CGI-транзакции. Это отслеживание производится на уровне доступа к среде передачи, на IP- и TCP-уровнях и на прикладном уровне (см. Рис. 9). В результате сетевой администратор получает целостную картину работы всех серверных и клиентских систем, концентраторов, маршрутизаторов и коммутаторов. Наличие глобального представления о функционировании сети дает возможность с большей эффективностью разворачивать средства повышения производительности, такие как коммутаторы, более быстрые каналы или новые серверы. В зависимости от реализации программного обеспечения управляющей консоли, администратору могут предоставляться самые разнообразные средства — от удаленного управления активным сетевым оборудованием и получения данных о распределении трафика в сегментах локальной сети до детального анализа протоколов. Опираясь на RMON, эти инструменты удаленного управления покрывают возможности ручных анализаторов, избавляя администраторов от путешествий по группе зданий или по стране. Более того, управляющее программное обеспечение может использовать RMON-данные для прояснения всей картины вплоть до прикладного уровня, что исключительно важно для успешного администрирования Интранет. Наконец, RMON приближает локальные сети к уровню детализации информации, характерной для мира мэйнфреймов. Приближает настолько, чтобы уже сегодня сделать возможным перенос в среду Интранет критически важных приложений.

Анализ трафика: кто, что и где делает

Организовать Web-сервер в Интранет очень просто. Достаточно загрузить свободное программное обеспечение и установить его на свободный персональный компьютер. Ровно это и делают тысячи пользователей, иногда с санкции отдела информатизации, иногда даже не ставя его в известность.

Основная масса создаваемых таким образом Web-страниц содержит полезную информацию, с которой другие пользователи хотят или должны ознакомиться. Результирующие потоки данных между настольными системами протекают вне контроля отделов информатизации и не соответствуют иерархической организации большинства корпоративных сетей. Суммарное воздействие таких потоков на производительность всей сети может быть значительным.

Низкие начальные затраты на Интранет порождают проблемы сетевого управления. Поскольку в основе Интранет лежит маршрутизируемый протокол IP, могут возникнуть сложности с отслеживанием неофициальных Web-серверов и генерируемых ими потоков данных через обслуживаемые маршрутизаторами границы между отделами.

Во многих отделах информатизации не готовы к поиску таких Web-серверов и определению того, что передается между ними и клиентскими системами. Только с помощью продвинутых средств сбора и анализа сетевой информации можно понять, кто потребляет полосу пропускания и как это влияет на работу других пользователей.

Программное обеспечение сетевого управления

Программное обеспечение сетевого управления играет в корпоративных сетях ключевую роль. Только в последнее время это ПО достигло качественного уровня, присущего миру мэйнфреймов. На самом деле оно является даже более развитым, поскольку новые инструменты обладают замечательными возможностями, упрощающими технологию локальных сетей и повышающими качество информации. Все это, в сочетании с графическим интерфейсом, помогает осуществлять переподготовку опытных администраторов для работы в Интранет.

Должным образом развернутое управляющее программное обеспечение позволяет получить единую для всей Интранет-сети картину функционирования концентраторов, маршрутизаторов, коммутаторов, серверов, клиентских систем и сервисов глобальной сети. Оно дает возможность отслеживать типы и объемы потоков данных в удаленных офисах, генерировать отчеты об используемых и наличных ресурсах, о расположении серверов и, конечно, о нештатных ситуациях. Управляющее программное обеспечение способно контролировать ход работ по устранению неисправностей, выдавать рекомендации по администрированию и даже выписывать счета за пользование каждым из отделов услугами сервисной службы.

Моделирование архитектуры Интранет

Лучший способ обеспечить успех и экономическую эффективность развертывания Интранет — предварительно потренироваться где-нибудь. Средства моделирования позволяют администраторам "установить" и протестировать Интранет еще до того, как составлен первый заказ на новое оборудование (см. Рис. 10).

Средства сбора и анализа данных в Интранет позволяют получить всю информацию, необходимую для оптимизации существующих сетей и подготовки к внедрению Интранет-технологий и приложений.

В число анализируемых данных должны входить существующие условия и отклонения в эффективности, обнаруженные с помощью встроенных RMON-зондов. Следует учесть имеющиеся ресурсы и характер их использования, выявить расточительных пользователей, определить природу их трафика, разграничить удаленную и локальную активность.

Графические средства проектирования сетей способны помочь на последующих этапах, при планировании сегментации сети и размещения серверов. Сначала следует, воспользовавшись управляющим программным обеспечением, собрать данные о трафике в каждом из существующих сегментов, а затем отобразить их в виде несложной цветной картинки для экспресс-анализа характера потоков данных.

Интегрированное моделирующее программное обеспечение использует собранные "исторические" данные, чтобы помочь сетевым администраторам проверить ряд гипотез и найти наилучшую комбинацию ресурсов и обеспечиваемую при этом производительность. В сочетании с продвинутыми средствами сетевого управления, имеющимися во многих концентраторах, коммутаторах и маршрутизаторах, моделирование позволяет проверить новый проект и получить обоснованные оценки. Специалисты получают возможность определить, когда и где следует установить новый коммутатор, увеличить мощность маршрутизатора или произвести иные действия, до начала дорогих и длительных физических изменений в сети.

Масштабы экономии времени и средств, достигаемой за счет применения имеющегося программного обеспечения моделирования архитектуры Интранет, потенциально очень велики.

Проектирование сети и сохранение инвестиций

После того, как собраны данные о функционировании сети, внимание разработчика Интранет переключается на вопросы проектирования и финансирования. При разумном подходе этот этап оказывается довольно простым.

Традиционные сети устроены по иерархическому принципу: многочисленные терминалы подключены к меньшему числу контроллеров, связанных к еще меньшим числом фронтальных машин, обслуживающих единственный мэйнфрейм. Современные хорошо спроектированные сети клиент/сервер наследуют подобную иерархию за счет использования структурированных кабельных систем, связывающих клиентские компьютеры с концентраторами, концентраторы — с коммутаторами, коммутаторы — с маршрутизаторами и серверами.

Однако для Интранет характерна нерегулярная топология с одноранговыми связями. Это ставит с ног на голову исторически сложившийся способ проектирования сетей на основе правила 80/20 (см. Рис. 11). Согласно данному правилу, 80% сетевого трафика должно оставаться в пределах рабочей группы или направляться в вычислительный центр, и лишь 20% — приходиться на одноранговый обмен с другими рабочими группами. Правило 80/20 помогало проектировать надежные, устойчивые к отказам, быстрые сети.

Теперь, из-за развертывания Web-серверов на уровне рабочих групп, администраторы сетей наблюдают нарастание одноранговых потоков данных, выходящих из сегментов с разделяемым доступом к среде передачи. Правило 80/20 нарушается, и это создает проблемы.

Большинство корпоративных сетей не рассчитано на поддержку подобного непредсказуемого трафика.

Данное изменение требует от сетевых администраторов действий, направленных на защиту первоначального проекта. Web-страницы и порождаемый ими одноранговый трафик необходимо убрать с рабочих столов и перенести на централизованные корпоративные серверы. В поддержку своего решения администраторы могут предложить пользователям быстрый доступ к серверам, круглосуточное обслуживание, налаженную систему резервного копирования. В результате администраторы вернут себе контроль над конфигурацией и использованием сети, а для пользователей работа в Интранет станет еще привлекательнее.

Еще одна особенность Интранет, привлекательная с экономической точки зрения, состоит в возможности выполнения реализации на основе существующей сетевой инфраструктуры. Это, впрочем, не означает, что сеть не нужно по-новому настраивать.

Чтобы оптимизировать эффективность и надежность сети, необходимо внедрять коммутацию, более быстрые каналы и более мощные маршрутизаторы. Все это следует делать поэтапно, чтобы сохранить инвестиции в оборудование, подготовку персонала и архитектуру.

Для настройки сети с целью поддержки Интранет-приложений можно воспользоваться рядом решений по коммутации и маршрутизации.

Получение максимальной отдачи от коммутации

Чтобы получить максимальную отдачу от хорошо спроектированной сети, необходимо сочетать несколько подходов к коммутации (см. Рис. 12). Каждый из них вносит свой вклад в общее дело максимизации надежности и эффективности при минимальных затратах и изменениях.

Коммутация на магистрали увеличивает пропускную способность там, где чаще всего возникают узкие места. Традиционно магистральные коммутаторы считаются отличными фронтальными устройствами для маршрутизаторов и могут применяться для организации серверных групп. (Серверная группа — это совокупность серверов в вычислительном центре, обладающих общим пулом долговременной памяти.)

Магистральный коммутатор может весьма эффективно связать серверы между собой. Такое решение намного дешевле непосредственного подключения серверов к маршрутизатору. Как правило, коммутаторы, предназначенные для использования на магистрали, обладают средствами резервирования и обеспечения отказоустойчивости, они гибки и управляемы, способны собирать статистическую информацию.

Коммутация при подключении настольных систем обеспечивает гарантированную полосу пропускания для рабочих станций. Настольную коммутацию можно реализовать с помощью самостоятельного устройства или модуля в расширяемом шасси концентратора. Практичнее коммутировать сегменты, а не отдельные рабочие места. Отметим, что в дешевых моделях коммутаторов отсутствуют возможности сбора и анализа детальной информации о потоках данных, ставшие стандартными для концентраторов, маршрутизаторов и других современных сетевых продуктов.

Коммутация сегментов увеличивает отдачу от инвестиций в среду передачи с разделяемым доступом за счет организации связей между несколькими концентраторами. Обычно такой коммутатор реализуют или в виде самостоятельного устройства, устанавливаемого поверх существующего концентратора, или в виде модуля, устанавливаемого в расширяемое шасси концентратора. Именно таким образом большинство сетевых администраторов вводит коммутацию, начиная отход от сетей с разделяемым доступом к среде передачи.

Переход к коммутации

Как сказал один специалист, старые сети не умирают. Они надстраиваются, перестраиваются и мигрируют.

В этом нет ничего плохого, если оборудование для таких сетей выбирается продуманно. Полное разрушение старой сетевой инфраструктуры, помимо непрактичности и дороговизны, плохо еще и тем, что существующее оборудование представляет проверенную технологию (см. Рис. 13), которая уменьшает эксплуатационные издержки и повышает экономическую эффективность. Разумно переходить к новой технологии постепенно, интегрируя только подходящие элементы и избегая неясностей, неизбежных при слишком пылкой любви к инновациям. Повторим — продуманное использование средств сетевого управления позволит понять, где именно и в каких масштабах следует внедрять коммутацию.

Анализ нескольких общепринятых стратегий миграции показывает, как можно поэтапно изменять конфигурацию существующих сетей, чтобы сделать их Интранет-оптимизированными.

Шаг 1. Установка маршрутизаторов с фронтальной коммутацией

При конфигурировании Интранет рекомендуется централизовать Web-серверы и обеспечить контроль над ними со стороны отделов информатизации. Это позволит повысить эффективность и управляемость серверов. Затем можно устанавливать фронтальные коммутаторы для серверных групп, реализуя высокоскоростную связь между Web-серверами, серверами баз данных, корпоративными мэйнфреймами и миникомпьютерами (см. Рис. 14).

В подобным связках маршрутизатор/коммутатор могут использоваться технологии 100 Мбит/с Fast Ethernet или 155 Мбит/с OC-3 ATM. Первая предпочтительнее в среде чистого Ethernet; вторая лучше там, где есть Token Ring или предполагается обслуживание мультимедийных потоков данных.

Шаг 2. Перевод вертикальной проводки на высокоскоростные технологии

Перевод вертикальной проводки (каналов связи между вычислительным центром и коммутационными шкафами на каждом этаже) и межсерверных соединений на высокоскоростные технологии локальных сетей предоставляет корпоративным серверам большую полосу пропускания. Организуйте высокоскоростные каналы, отходящие от магистрали; запроектируйте дополнительные ответвления (см. Рис. 15).

Шаг 3. Установите в новые настольные системы двухфункциональные адаптеры

Чтобы уменьшить последующие расходы и увеличить гибкость, разумно рассмотреть возможность установки двухфункциональных адаптеров (см. Рис. 16). Адаптеры 10/100 широко доступны и недороги. Имеются и адаптеры, реализующие комбинацию 16 Мбит/с Token Ring/25 Мбит/с ATM. Можно начать постепенную установку подходящих адаптеров в настольные системы с целью экономии будущих трудозатрат, уменьшения времени миграции и формирования базы подготовленных пользователей. Когда настанет время перехода на более скоростные каналы к настольным системам, не придется вскрывать пользовательские компьютеры и что-либо менять в них.

Шаг 4. Модернизация подключений мощных пользовательских систем

Рабочие группы, использующие мощные системы, больше всего заинтересованы в реализации программы "расширения" каналов к рабочим местам (см. Рис. 17). К таким группам обычно принадлежат дизайнеры Web-страниц и другие пользователи, интенсивно работающие с графикой. Рекомендуется придерживаться подхода "расширение по необходимости", как наиболее практичного. Он уменьшает число недовольных эффективностью работы сети и не требует излишних затрат.

Выбор магистрали

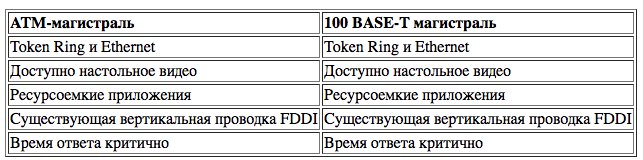

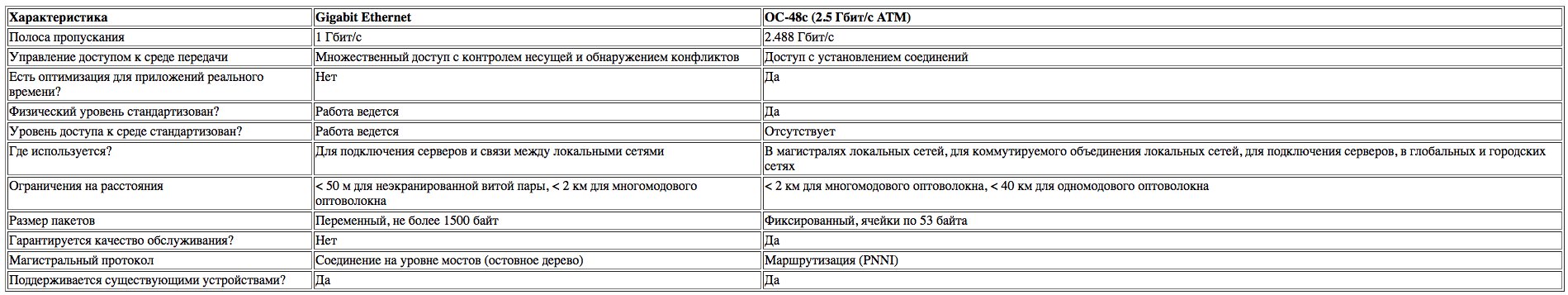

Возможно, во многих организациях выбор магистрали предопределен существующими приложениями и инфраструктурой (см. Таб. 1).

Если где-либо в сети используется Token Ring, то можно рекомендовать ATM-магистраль (даже если большую часть сети составляет Ethernet). ATM поддерживает на магистрали и Ethernet-, и Token Ring-кадры. Реализация магистрали на 100Base-T Ethernet потребует в таких условиях слишком большого числа инфраструктурных изменений, надолго нарушающих нормальную работу и связанных с крупными затратами.

Если необходимо поддерживать обмен видеоинформацией между настольными системами, и если требуется высокая общая производительность, только ATM-магистраль может обеспечить гарантированное качество обслуживания и пропускную способность. Лишь ATM может масштабироваться до очень больших сетей со многими подключенными ЛВС.

С другой стороны, для организаций, использующих только Ethernet, внедрение ATM может оказаться чрезмерным благом. Вообще говоря, Fast Ethernet проще в реализации и администрировании. Технология 100Base-T Ethernet отлично подходит для подключения серверов, даже если на магистрали применяется ATM. Перевод магистрали на 100Base-T Ethernet хорош как краткосрочная мера. Сеть с тысячью узлов на такой технологии не построить.

Маршрутизация в Интранет

Важность маршрутизации и роль маршрутизаторов в Интранет основывается на двух простых фактах. Во-первых, в Интранет используется маршрутизируемый протокол TCP/IP. Во-вторых, маршрутизаторы связывают между собой TCP/IP-сети или подсети. Сеть Интернет — предтеча Интранет — почти целиком построена на маршрутизаторах. Вполне понятно, что и в Интранет маршрутизаторы играют ключевую роль.

Маршрутизаторы могут использоваться также для повышения эффективности за счет разбиения широковещательных областей. Коммутаторы и мосты, функционирующие на уровне 2, могут наводнять сеть широковещательными пакетами. Маршрутизаторы фильтруют такие пакеты. Кроме того, маршрутизаторы масштабируют сеть группы зданий, связывая воедино ЛВС с разными средами передачи и технологиями, включая Ethernet, Token Ring, FDDI и ATM.

Коммутаторы уровня 2 способны сегментировать "плоские" сети на множество виртуальных ЛВС (ВЛВС). ВЛВС могут разделить сеть, но для связывания отдельных ВЛВС по-прежнему необходим маршрутизатор. Маршрутизаторы обеспечивают фильтрацию потоков данных по любой адресной схеме, меткам ВЛВС или иным критериям.

Маршрутизаторы позволяют включить в Интранет удаленные офисы и подключиться к Интернет. Средства фильтрации дают маршрутизаторам возможность проводить в жизнь политику безопасности и защищать конфиденциальные данные.

Преодоление адресных ограничений

Размеры адресного пространства IP-протокола ограничены. В силу популярности Интернет адреса быстро потребляются. Сетевой информационный центр (Network Information Center, NIC) обслуживает запросы всех организаций, выделяя им, как правило, адреса класса C, позволяющие включать в "плоский" сетевой сегмент не более 255 узлов (в качестве узла может выступать пользовательская система, сервер или сетевое устройство — принтер, маршрутизатор или коммутатор). Чтобы использовать все адреса, выделенные организации, администраторы должны разделить внутреннюю сеть на несколько подсетей, связанных маршрутизаторами (см. Рис. 18).

Таким образом, IP-сети организаций, имеющих более 255 узлов, не могут быть абсолютно плоскими. В силу практических ограничений потребуется по крайней мере один маршрутизатор.

В IP версии 6 многие проблемы сняты, и после внедрения этого протокола Интернет-адресов станет больше, но нехватка адресов в Интранет останется. Отметим, что сети с IPv6 будут подключаться к существующим IP-сетям посредством маршрутизаторов, так что в обозримом будущем эти устройства, несомненно, сохранят ведущую роль в обеспечении адресации в Интранет.

Защита границы Интранет/Интернет

Поскольку маршрутизаторы проверяют все входящие пакеты, прежде чем перенаправить их, они могут быть довольно просто сконфигурированы для отсеивания некоторых пакетов на основе определенной пользователем базы правил. Таким образом маршрутизаторы вносят свой вклад в реализацию политики и функций безопасности. Администратор может задать тип пропускаемых потоков данных и, следовательно, тип допустимых сервисов и приложений. Использование потенциально опасных сервисов может быть ограничено, что повышает защищенность границ сети (см. Рис. 19).

В новых маршрутизаторах реализованы еще более развитые средства межсетевого экранирования. Подобные устройства эффективнее, проще в администрировании и экономичнее, чем межсетевые экраны, установленные на специально выделенных рабочих станциях.

Защита подсетей Интранет

С помощью маршрутизаторов можно организовывать подсети, полезные с точки зрения повышения управляемости и эффективности. Еще важнее то, что после создания подобных подсетей защитные средства современных маршрутизаторов могут предоставить или ограничить доступ к ресурсам, входящим в подсети, в соответствии с выбранной политикой безопасности. Например, в случае отдела по работе с персоналом, конфиденциальная информация о сотрудниках может быть размещена на защищенном сервере в одной подсети, в то время как данные об имеющихся вакансиях выносятся в другую подсеть, открытую для всеобщего доступа. Маршрутизатор блокирует попытки неавторизованного доступа в подсети, защищая тем самым конфиденциальную информацию.

Видеоприложения в Интранет и классы обслуживания

Поскольку в современные сети TCP/IP не была заложена поддержка классов обслуживания, для видеоприложений наилучшим решением является использование протоколов (например, ATM), где такая поддержка предусмотрена (см. Рис. 20).

Для хранения стандартных Web-данных могут использоваться Web-серверы. Для настольных систем на Windows-платформе видеоинформация может встраиваться в Web-страницы с помощью механизма OLE и располагаться на видеосервере, подключенном посредством ATM. Таким образом, настольные системы получают видеоинформацию с видеосервера, а Web-данные — с Web-сервера.

Такая конфигурация оказывается прозрачной для пользователя: ему кажется, что Web-страницы содержат полноценное видео. Качество видео на настольных системах оказывается высоким, поскольку оно доставляется посредством ATM, с гарантированным классом обслуживания. Доступ к Web-серверу осуществляется на основе механизма эмуляции протоколов локальных сетей, имеющегося в ATM. На наш взгляд, подобное гибридное решение на сегодняшний день является наиболее практичным.

Будущее настольного видео

Было бы замечательно, если бы удалось сохранить современное недорогое подключение настольных систем (с помощью протокола TCP/IP в среде Ethernet или Token Ring), добавив поддержку классов обслуживания, имеющуюся в ATM. В перспективных стандартах, направленных, например, на резервирование ресурсов, делаются попытки добавить к TCP/IP гарантии производительности в стиле ATM. В будущем коммутаторы уровня 3 распространят классы обслуживания от ATM-магистрали до настольных систем, подключенных посредством Ethernet или Token Ring.

В области сквозной поддержки классов обслуживания наиболее обещающими представляются два стандарта — интегрированный интерфейс частных сетей (Integrated Private Network-to-Network Interface, I-PNNI) и протокол резервирования ресурсов (Resource Reservation Protocol, RSVP). Стандарт I-PNNI предложен ATM-форумом. Этот протокол определяет, как периферийные ATM-устройства должны обмениваться топологической информацией о маршрутизации. RSVP привносит гарантированное качество обслуживания в локальные сети, основанные на кадрах, такие как Ethernet, Token Ring и FDDI. Использование обоих протоколов подразумевает максимальное продвижение ATM к периферии сетей. Только "последняя миля" на пути к настольным системам может опираться на Ethernet или Token Ring. Таким образом, инвестирование в ATM-магистраль является весьма своевременным и разумным.

Коммутация на уровне 3

Совсем недавно появился новый класс быстрых, недорогих коммутаторов, функционирующих на уровне 3. Эти устройства обладают практически всеми возможностями TCP/IP-маршрутизаторов, но имеют цену и скорость коммутаторов, что позволяет продвинуть маршрутизацию к периферии сетей вплоть до настольных систем (см. Рис. 21).

Коммутаторы уровня 3 позволяют:

- предоставить качество обслуживания ATM настольным системам, подключенным посредством Ethernet или Token Ring;

- уменьшить или исключить необходимость в создании микро-подсетей, снять проблемы с IP-адресацией;

- увеличить эффективность настольных систем.

Теоретически, маршрутизация вплоть до настольных систем способна автоматизировать основную часть процесса разбиения на подсети. При желании сеть можно разбить на подсети по одному узлу в каждой.

Более того, связывая современные периферийные сети, использующие технологии Ethernet или Token Ring, с ATM-магистралью, коммутаторы уровня 3 распространят поддержку классов обслуживания и на настольные системы, не требуя доводить ATM до рабочих мест. Таким образом удастся обеспечить гарантированную эффективность и времена отклика, привычные пользователям мэйнфреймов, при одновременном облегчении реализации видео- и мультимедиа-приложений.

Реализация Интранет

Настройка сети

Дальновидным сетевым администраторам следует применять методы прикладного и системного уровней, чтобы предотвратить или устранить появление узких мест в сети. Такой подход облегчает и собственно сетевую настройку на уровнях 2 и 3 модели OSI, где функционируют маршрутизаторы и другое активное оборудование.

Отделы информатизации могут предложить свои услуги и рекомендации пользовательским департаментам, выступая в роли внутреннего поставщика услуг Интернет/Интранет. Контролируя Web-активность, администраторы в состоянии повысить эффективность Интранет за счет централизации хранения данных и обучения пользователей более рациональным методам создания Web-страниц. Положительный результат может дать и настройка Web-приложений, таких как Netscape Server, оптимизация TCP-стека и покупка более мощных настольных систем. Наконец, целесообразно разместить агентские серверы на каналах маршрутизаторов, максимально близких к конечным пользователям, поскольку это уменьшит число устанавливаемых TCP-соединений и вызываемых систем.

После того, как предприняты перечисленные меры, только настройка сети как таковой способна обеспечить дальнейшее повышение эффективности и превращение Интранет в стратегическое бизнес-оружие. Одним из методов настройки и повышения пропускной способности сети является внедрение коммутации.

Внедрение коммутации как способ увеличения пропускной способности

Опыт показывает, что наращивание пропускной способности следует начинать в вычислительном центре и продолжать внедрением технологии коммутации. Коммутатор существенно расширяет полосу пропускания, поскольку дает возможность одновременно обмениваться данными любой паре из числа подключенных к нему систем. Если умножить пропускную способность на количество портов в сетевом устройстве, получится весьма широкая полоса пропускания. Однако, если установить коммутатор не там, где нужно, нагрузка на сеть не уменьшится, а, напротив, возрастет.

Например, коммутация настольных систем хороша для замкнутой рабочей группы с собственным локально подключенным сервером. Если же представить себе корпоративную сеть, в которой каждая настольная система имеет выделенное подключение на 10 Мбит/с, обслуживаемое 48-портовым коммутатором, то теоретически от коммутатора может исходить трафик в 480 Мбит/с. Предположим, что весь этот трафик предназначается группе серверов, расположенных в вычислительном центре. Ясно, что канал к центру с полосой пропускания 10 Мбит/с не способен обеспечить эффективное обслуживание запросов пользователей. Необходимо высокоскоростное подключение на 100 Мбит/с и более.

Еще одной возможностью является организация быстрого канала к серверам, вынесенным на рабочие столы или в коммутационные шкафы. Следует учитывать, однако, что перемещение серверов из вычислительного центра увеличивает сложность их обслуживания. В лучшем случае это может оказаться непрактичным, а в худшем — опасным. Многие коммутационные шкафы плохо вентилируются, а перегрев скажется на работе серверов вполне определенным образом. Кроме того, нельзя упускать из вида вопросы безопасности.

Многие из перечисленных проблем можно решить, если начать внедрение коммутации с вычислительного центра. Поскольку в этом центре располагается основная масса данных, запрашиваемых пользователями, доминирующая часть трафика течет от серверов к клиентским системам. Подобный характер трафика существовал еще в мэйнфреймовых архитектурах, когда отдельные запросы начинали свой путь в низкоскоростных периферийных каналах и объединялись в высокоскоростных каналах в вычислительном центре.

Оптимальных результатов при конфигурировании сетей для Интранет можно достичь, если "плыть по течению" и распространять коммутацию в том же порядке, в каком перемещаются данные. Стартовой точкой служит вычислительный центр, который выполняет и роль центра управления сетью. Из вычислительного центра коммутация должна продвигаться по магистрали с параллельным увеличением пропускной способности вертикальной проводки и каналов между зданиями. Только после этого наступает очередь коммутации и быстрых каналов на рабочих столах.

Сетевые технологии в действии: три компании, три решения

Изложенные выше принципы развития сетей не являются плодом чисто теоретических изысканий. Они основаны на повседневной практике многих разноплановых организаций, внедряющих Интранет и поддерживающих оптимальную работу сети. Далее мы приведем несколько реальных примеров, демонстрирующих передовую информационную инфраструктуру. Лучшие руководители отделов информатизации умело продвигаются по технологическому лабиринту, в котором нетрудно и заблудиться. Их победы, порой трудные, становятся учебным пособием по конфигурированию Интранет, достижениями, достойными пера технического писателя.

Многие из организаций, лидирующих при внедрении Интранет, находятся на передовых технологических рубежах. В конце концов, первые реализации Web-продуктов выполнялись в университетах, в первую очередь на среднем западе, откуда пошли Mosaic и Netscape. Приводимые нами примеры построения Интранет могут месяцы и годы служить путеводной нитью в процессе эволюции сетей в Вашей организации.

Производственная компания

Постановка задачи

В компании средних размеров, использующей для подключения настольных систем среду с разделяемым доступом, начали замечать Web-трафик, локализованный в трех подсетях, обслуживающих издательские группы. По мере того, как количество работы, совместно выполняемой группами, возрастало, нарастали и насыщенные графикой потоки данных, отрицательно сказывавшиеся на сетевой эффективности. Компания отличалась большим количеством относительно старого сетевого оборудования, и во многих концентраторах и маршрутизаторах не осталось свободного места (см. Рис. 22). Бюджет был ограничен, так что при решении задачи повышения эффективности и управляемости сети при сохранении надежности и защите инвестиций следовало в максимально возможной степени использовать существующую инфраструктуру.

Решение

Наиболее практичным решением сетевых проблем компании оказалось добавление коммутатора для рабочей группы с целью сегментирования надстраиваемого Ethernet-концентратора (см. Рис. 23). Была произведена также централизация нескольких Web-серверов, содержащих критически важные данные. Эти серверы соединили высокоскоростными каналами с локальным коммутатором, с коммутатором в коммутационном шкафу и с маршрутизатором. Кроме того, большинство Web-страниц вернули на централизованные серверы.

Рабочие группы были сегментированы с помощью встроенного коммутатора, интегрированного с концентраторами и соединенного с серверами каналами на 100 Мбит/с и 155 Мбит/с. В результате рабочие группы получили высокоскоростной доступ к сетевому центру, а эффективность коммуникаций между клиентами и серверами возросла на порядок.

Один Web-сервер остался в рабочей группе, но в будущем планируется централизовать и его. Пока же этот Web-сервер подключили по коммутируемому соединению на 10 Мбит/с, разделяемому клиентами. Отдельный высокоскоростной канал соединил его с другими Web-серверами в сетевом центре.

Таким образом, искомое решение дала тщательно продуманная комбинация централизации и децентрализации. Ликвидация двух подсетей значительно упростила структуру сети (и стала возможной благодаря пространству IP-адресов класса B). Теоретически, сеть превратилась целиком в разделяемую или коммутируемую (в зависимости от точки зрения), без использования маршрутизаторов для объединения рабочих групп. Маршрутизация была вынесена на периферию, на пути от клиентов к серверам ее не осталось. Практическим результатом явилось значительное увеличение эффективности при очень малых затратах. Не пылится без дела и маршрутизатор — на него возложили связь с другими производственными площадками компании.

Организация, занимающая группу зданий

Постановка задачи

Университету, занимающему группу административных и учебных зданий, понадобилось увеличить пропускную способность сети в первую очередь в интересах разработчиков Web-серверов. Одновременно следовало позаботиться о защите инвестиций в концентраторы для среды с разделяемым доступом.

Сеть со временем эволюционировала к архитектуре со свернутой магистралью в виде FDDI-кольца, обвешанного маршрутизаторами и серверами (см. Рис. 24). Все шло хорошо, пока в университете не начали использовать приложения нового поколения и разворачивать Web-серверы для административных приложений, таких как регистрация посещаемости, распределение заданий и т.п.

С ростом функциональности, включая внедрение видеоприложений, пользователи стали чаще обращаться к сети, что, как и следовало ожидать, привело к снижению эффективности ее работы. Новые мультимедийные приложения, такие как обучение с применением видео, плохо сочетались с TCP/IP и Ethernet, не рассчитанными на интенсивное использование студентами видеоконференций и полномасштабного видео.

Среда с разделяемым доступом неизбежно вызывает большие задержки, с которыми видеоприложения, ориентированные на фиксированные времена отклика, справиться не могут.

Решение

Инвестиции в оптоволокно были сохранены за счет внедрения коммутации в сетевом центре. На периферии сети осталась среда с разделяемым доступом (см. Рис. 25).

Замена FDDI-магистрали двойной ATM-магистралью (155 Мбит/с) с возможностью разделения нагрузки позволила увеличить полосу пропускания между зданиями примерно вчетверо. С ростом потребностей продолжала наращиваться и ATM-магистраль, между зданиями прокладывались новые каналы, участвующие в разделении нагрузки. Избыточные связи увеличили надежность коммуникаций. Теперь полоса пропускания магистрали составляет более 600 Мбит/с в полнодуплексном режиме.

В некоторых коммутационных шкафах были установлены коммутаторы Ethernet-ATM, связавшие настольные системы с магистралью посредством коммутируемого Ethernet. В избранных местах коммутаторы с ATM-портами на 25 Мбит/с распространили ATM вплоть до рабочих мест членов группы, готовящей мультимедийные презентации для учебных занятий.

Виртуальные локальные сети университета могут включать в себя узлы из любых частей корпоративной сети, упрощая добавление или удаление пользователей. Маршрутизаторы теперь обслуживают только потоки данных между ВЛВС и доступ к глобальным сетям.

После модернизации, независимо от технологии, используемой в зданиях или на этажах, трафик может быть преобразован в ATM-вид и пропущен по новой высокоскоростной магистрали. Подобная конфигурация позволила снизить коммуникационные задержки на пути от серверов к настольным системам и сконцентрировать серверы в ATM-части сети, обеспечив быстрый доступ к ним.

Организация, имеющая периферийные сети

Постановка задачи

Персонал университета, имеющего распределенные рабочие группы и Web-серверы, соединенные FDDI-магистралью, стал замечать увеличение задержек при работе с критически важными сетевыми приложениями, системами автоматизации проектирования и при терминальном доступе (см. Рис. 26).

Доступ по протоколу telnet к VAX- и Unix-системам использовали все. В пределах рабочих групп сеть работала медленно, между группами — очень медленно. Средства сетевого администрирования сообщали о высокой загруженности FDDI-кольца, однако источники потоков данных оставались для администраторов неясными.

Решение

В команду, созданную для решения возникших проблем, был включен реселлер, обслуживающий университет. Он начал с изучения RMON-средств, присутствовавших в университетских концентраторах и маршрутизаторах, но не использовавшихся из-за недостаточной подготовленности персонала. Команда собрала статистику по типам сетевого трафика и его источникам.

Первым делом выяснилось, что в FDDI-кольцо попадал интенсивный трафик из инженерных подразделений университета. Этот трафик был насыщен графикой и САПРовскими данными и сильно загружал магистраль, однако не вызывало сомнений, что у замедления работы сети существовали и другие причины. Дальнейшие исследования средствами RMON и анализ трафика на прикладном уровне выявили большое число потоков Web-данных, исходивших из периферийных сетей. Студентов поощряли за использование WWW в исследовательских работах, но оказалось, что Web-трафик направлялся не в Интернет или на серверы в сетевом центре, а в другие периферийные сети университетского городка. Официально в этих сетях Web-серверы не устанавливались. Не давалось разрешения и на их самостоятельную организацию. Интенсивный Web-трафик оказался полной и весьма неприятной неожиданностью.

В ходе последовавшего разбирательства выяснилось, что студенты загружали свободно распространяемое программное обеспечение Web-серверов через подключение к Интернет, расположенное по другую сторону FDDI-магистрали, и создавали собственные серверы с обилием графики, мягко говоря, не всегда учебного характера. Студенты из других периферийных сетей с огромным энтузиазмом путешествовали по этим серверам. Таким образом порождался большой объем дополнительного трафика, загружавшего FDDI-кольцо и замедлявшего критически важный терминальный доступ.

Исследования показали, что наращивание полосы пропускания необходимо только инженерному отделу для ускорения работы приложений САПР. Узким местом стала распределенная, построенная на маршрутизаторах и связанная по FDDI магистраль. Кроме того, вся сеть нуждалась в упрощении администрирования.

Команда установила в сетевом центре коммутатор и соединила его с высокоскоростными серверами (см. Рис. 27). Рабочие группы с мощным оборудованием были подключены к коммутатору напрямую. Прямой доступ к серверам значительно разгрузил FDDI-кольцо.

Перемещение надстраиваемых маршрутизаторов из многих мест в одно позволило создать в сетевом центре единый свернутый маршрутизатор. Новая конфигурация дала возможность учетверить пропускную способность магистрали и расшить узкие места, убрав маршрутизаторы с дороги от пользователей к серверам.

Чтобы установить контроль над объемом студенческого WWW-трафика, команда организовала децентрализованные Web-серверы, подключенные к коммутатору 10/100 Мбит/с. На фронтальный агентский сервер возложили фильтрацию по URL-адресам, помогающую студентам концентрироваться на Web-серверах, имеющих отношение к учебному процессу. Виртуальные локальные сети отделили студенческий трафик от потоков данных других пользователей.

Инженерная группа ранее уже была выделена в особую подсеть. Согласно результатам исследований, только эта группа действительно нуждалась в повышении пропускной способности, которое обеспечила установка концентратора 100Base-T. Канал 100Base-T гарантировал инженерам быстрый доступ к коммутатору и серверам, расположенным в сетевом центре.

Результатом проведенной работы стало десятикратное увеличение скорости и повышение управляемости сети, а расходы университета свелись к покупке одного концентратора 100Base-T и одного коммутатора 10/100 Мбит/с. В условиях постоянной нехватки бюджетных средств минимизация затрат стала важнейшим достоинством. Централизация упростила жизнь сетевых администраторов. В качестве побочного результата университет получил маршрутизатор, фильтрующий потоки данных при обмене с глобальной сетью и между виртуальными локальными сетями. Тщательно продуманная закупка оборудования позволила удовлетворить все потребности университета в администрировании и мониторинге сети.

Интранет как долговременная реальность

Присущие Интранет простота и экономичность заставляют все большее число руководителей отделов информатизации рассматривать подобные сети как вероятное стратегическое средство в конкурентной борьбе. По данным Gartner Group, около половины крупных компаний к 1998 году развернут Интранет-сети.

Нет сомнений, что Интранет поможет доставить заинтересованным пользователям больше ценных корпоративных данных. В результате улучшится работа как государственных организаций, так и частных компаний.

Разумеется, не все верят в достоинства Интранет и в готовность этой технологии поддерживать работу критически важных приложений. Однако, хотя Интранет-сети не являются идеальными, их недостатки быстро устраняются.

Одним из важнейших вопросов является информационная безопасность. Новые защитные технологии, в сочетании с проведением в жизнь существующих корпоративных правил, при продуманном, комплексном подходе способны быть весьма эффективными. Эти инструменты и технологии одинаково надежно предохраняют Web-данные как от неавторизованного доступа штатных сотрудников, так и от внешних вторжений.

Конечно, не каждое приложение, написанное на COBOL'е или Visual Basic'е, следует переносить на Web-платформу. Целесообразно провести анализ экономической эффективности и определить оптимальный набор переносимых приложений. Несомненно, Web является эффективным и эффектным графическим интерфейсом к приложениям, опирающимся на существующие серверы Oracle, RDB, SAP, DB2 и другие.

Следует придерживаться взвешенного подхода к использованию Java-аплетов, работающих медленнее аналогичных программ на C++, и учитывать возможное воздействие аплетов на сеть.

Однако наиболее важным для успешной реализации Интранет является правильный выбор технологического партнера. Корпоративная сеть — это сложный, стратегический ресурс. Прежде чем приступать к переделке ее частей, необходимо тщательно проанализировать кандидатуры возможных поставщиков. Целесообразно получить ответы на следующие вопросы:

- Предлагает ли поставщик широкую номенклатуру сетевых продуктов?

- Совместимы ли все предлагаемые продукты?

- Как давно поставщик занимается сетевым бизнесом?

- Упрощает ли поставщик сетевые технологии?

- Вкладывает ли поставщик средства в перспективные сетевые технологии?

- Каков у поставщика опыт успешных реализаций Интранет-сетей?

- Может ли поставщик обеспечить защиту инвестиций?

- Насколько полны предлагаемые поставщиком средства администрирования и мониторинга?

- Каков уровень сервиса, гарантируемый поставщиком?

- После получения приемлемых ответов на эти вопросы можно начинать проектирование Интранет, стремясь удовлетворить корпоративные и пользовательские потребности.

Основываясь на опыте руководителей, поверивших в Интранет и внедривших у себя эту технологию, можно утверждать следующее. Стартовые затраты на Интранет малы по сравнению с огромным выигрышем в производительности труда и его эффективности, который Интранет обеспечивает все в большем числе организаций.

Многоуровневая топология

Многоуровневая топология — ключ к управлению коммутируемым объединением сетей. Внедрение коммутации в рамках современных корпоративных сетей поставило перед сетевыми администраторами новые задачи.

Многоуровневая топология позволяет подойти к решению этих задач во всеоружии.

В настоящее время происходит массовое внедрение коммутаторов и вытеснение ими распределенных магистралей, маршрутизаторов свернутых магистралей, маршрутизаторов масштаба отдела, реализующих микросегментацию сетей, а также концентраторов для среды с разделяемым доступом, обеспечивающих подключение настольных систем. У новой парадигмы есть много выгод и в плане цены, и в плане производительности, однако переход к коммутируемому объединению сетей связан с тремя фундаментальными структурными изменениями, кардинальным образом влияющими на сетевое управление.

Подсети и простые сегменты с разделяемым доступом — теперь не одно и то же

Поскольку коммутаторы применяются для увеличения пропускной способности за счет микросегментации, подсеть, когда-то соответствовавшая одному концентратору (см. Рис. 1), теперь может быть преобразована в более сложную иерархию коммутаторов и концентраторов (см. Рис. 2). Из рисунков видно, что сквозное сетевое управление стало включать больше физических устройств, больше типов устройств и больше коммуникационных каналов.

Уплощение сетей

Нередко коммутаторы используют как замену маршрутизаторам при микросегментации. Коммутаторы, конечно, проще администрировать, они могут существенно снизить задержки при передаче по сети, но одновременно они вызывают значительное расширение широковещательных областей и подсетей (см. Рис. 3). Большие широковещательные области способны уменьшить эффективную полосу пропускания за счет распространения широковещательного трафика, что угрожает стабильности всей сети.

ВЛВС делают независимыми логическую и физическую структуры сети

Дробление плоской коммутируемой сети на маршрутизируемые подсети может получить новую жизнь за счет создания виртуальных локальных сетей (ВЛВС) и организации маршрутизации между ними. При конфигурационной коммутации допускается определение ВЛВС (то есть виртуальных подсетей) с точностью до порта концентратора для среды с разделяемым доступом (см. Рис. 4). В результате клиентов любого порта концентратора возможно включить в любую ВЛВС (как показано на том же рисунке), а центральный сервер может войти и в подсеть a, и в подсеть b, полностью нарушая существовавшую ранее связь между физической и логической сетями.

Задача управления коммутируемым объединением сетей

Перечисленные структурные отличия являются причиной непростых проблем, возникающих при администрировании сети. У средств администрирования, первоначально предложенных производителями для платформы Корпоративной управляющей станции (Enterprise Management Station, EMS), равно как и у средств, разработанных производителями оборудования для однородных сетей на основе маршрутизаторов и концентраторов (то есть для сетей с разделяемым доступом), в коммутируемой среде проявляются серьезные недостатки. Например, инструменты для выявления логической структуры объединения сетей обнаруживают только маршрутизаторы, связи между маршрутизаторам и подсети. С этой точки зрения сети, изображенные на Рис. 2 и Рис. 4, выглядят в точности так же, как и сеть с Рис. 1, то есть как маршрутизатор с двумя подсетями. Невидимыми остаются сложные взаимосвязи между коммутаторами и концентраторами, определяющие подсети или виртуальные локальные сети.

Если карты сетей будут и дальше ограничиваться подобным логическим представлением, то доля сетевой инфраструктуры, невидимой для администратора, с увеличением числа установленных коммутаторов станет возрастать. В результате, если данное принципиальное расхождение между реальной сетью и ее визуальным представлением в системе сетевого управления будет оставаться необнаруженным, способность администраторов устранять возникающие проблемы или оценивать последствия отказов окажется существенно ослабленной.

В дополнение к предотвращению уплощения коммутируемых сетей, ВЛВС способствуют облегчению реализации добавлений, перемещений и изменений в способе подключения настольных систем. Однако неприятная проблема конфигурирования и администрирования ВЛВС заставила большинство администраторов коммутируемых сетей отложить виртуализацию до появления адекватного управляющего инструментария. Поскольку ВЛВС в сущности являются логическим наложением на реальную сеть, приложения для всеобъемлющего, эффективного конфигурирования ВЛВС должны иметь доступ к полной картине сети на физическом уровне.

Приведенные примеры показывают, что успешное решение задачи администрирования сетей с разделяемым доступом и коммутацией требует нового поколения приложений, специально модифицированных или спроектированных для управления коммутируемым объединением сетей. Ключевой составляющей большинства подобных приложений является гибкий механизм отображения, способный интегрировать и унифицировать физическое, логическое и виртуальное представление, независимо от того, какие технологии использовались при построении сети.

Что такое многоуровневая топология?

Различия между картой узлов, топологией и многоуровневой топологией

Нередко термины "карта узлов" и "топология" используют как синонимы. Такую практику нельзя признать удачной, поскольку она, вообще говоря, скрывает различия между возможностями разных управляющих приложений. Термин "карта узлов" соответствует процессу визуализации физических и логических объектов, входящих в сеть, топология же отражает отношения связности, существующие между этими объектами. Следовательно, составление топологической картины сети включает как выявление сетевых объектов, так и выборку данных из их управляющих информационных баз (MIB), характеризующих взаимосвязи между устройствами.

Например, средства отображения IP-уровня, присутствующие в большинстве EMS-платформ (таких как OpenView Network Node Manager компании Hewlett-Packard и NetView for AIX фирмы IBM), ограничиваются автоматическим составлением карты маршрутизаторов и подсетей, а также автоматической генерацией топологии сетевого (то есть IP или IPX) уровня, отражающей связи между маршрутизаторами и между портами маршрутизаторов и подсетями. Кроме того, некоторые EMS-платформы способны автоматически формировать простой список всех устройств (оконечных систем и концентраторов), входящих в каждую из подсетей.

По нашему мнению, ключевым элементом управления коммутируемым объединением сетей станет система, поддерживающая многоуровневую топологию, которая не сводится к выявлению простой топологии сетевого уровня, но предполагает составление карты всех объектов с полным описанием связей между ними (то есть топологии) на физическом, канальном и сетевом уровнях (см. Рис. 5). Топология ВЛВС может быть определена как наложение на физическую топологию. В дополнение к получению информации о связях на каждом из уровней, системы, поддерживающие многоуровневую топологию, должны предоставлять средства совместного анализа топологических моделей всех уровней. В таком случае сетевой администратор может выбрать область сети и переходить от одного топологического представления к другому, чтобы исследовать интересующий его фрагмент со всех точек зрения.

Требования к системам, поддерживающим многоуровневую топологию

Построение топологической модели сетевого уровня — задача относительно несложная, так как маршрутизаторы должны знать друг о друге, чтобы выполнять свои основные функции. Следовательно, стандартные протоколы обмена информацией о маршрутизации в сочетании с управляющими информационными базами достаточны для выяснения и представления межсетевой топологии. Многоуровневую топологию реализовать намного сложнее, поскольку необходимо, чтобы все активные сетевые устройства (концентраторы, коммутаторы, мосты) также обладали информацией о своих связях с другими устройствами. Такая повышенная информированность предполагает высокую интеллектуальность и эффективность алгоритмов, используемых как встроенными управляющими агентами, так и управляющим приложением.

Другим основополагающим требованием является наличие механизма, позволяющего агентам в каждом устройстве обмениваться топологической информацией со своими соседями посредством эффективных протоколов, не перегружающих сеть широковещательным управляющим трафиком. Каждый управляющий агент должен поддерживать в MIB-базе таблицу с локальной топологической информацией. Система, определяющая глобальную топологию, должна иметь доступ к этим таблицам по протоколу SNMP. Встроенные агенты должны также обладать информацией о ВЛВС и включать ее в локальные топологические MIB-базы.

База данных, хранящая информацию о глобальной топологии, должна иметь хорошо структурированную схему, позволяющую интегрировать логическое, физическое и виртуальное представления сети. Для этого требуются сложные, оптимизированные алгоритмы синтеза информации, полученной из многочисленных источников, в единую реляционную модель. Кроме того, должен предоставляться механизм, практически в реальном времени модифицирующий содержимое базы данных и обеспечивающий правильное отображение топологических изменений, вызванных установкой новых устройств либо реконфигурацией или отказом существующих узлов сети.

Приведенный перечень требований показывает, что для поддержки многоуровневой топологии необходима распределенная система обработки в реальном времени, опирающаяся на тесное взаимодействие многих элементов сети. Потенциал этой мощной концепции для коммутируемого объединения сетей с изделиями от разных производителей в полной мере проявится тогда, когда индустриальные группы выработают стандарты взаимодействия между топологическими агентами и приложениями. Пока этого не произошло, производители сетевых инфраструктурных продуктов (маршрутизаторов, мостов, коммутаторов и концентраторов) имеют уникальную возможность реализовать расширенный набор топологических средств в рамках семейства собственных изделий.

Средства управления и прикладные системы на основе многоуровневой топологии

Многоуровневая топологическая информация — ключ к интеграции широкого спектра средств управления коммутируемым объединением сетей в единую, простую в использовании прикладную систему. Простота использования обычно ведет к повышению эффективности и снижению эксплуатационных расходов. Высокая степень интеграции способна облегчить как выявление и устранение отказов, так и проактивное администрирование, что в совокупности помогает улучшить обслуживание пользователей. Средства управления и прикладные системы, которые могут быть построены на основе многоуровневой топологической информации, включают в себя элементы, описываемые в последующих разделах.

Визуализация сети

Переключаясь между физическим, логическим и виртуальным представлениями, администратор может изучать сеть с необходимой степенью детализации, получая в результате полную информацию о ее структуре и функционировании. Одновременное исследование логического и физического представлений позволяет намного лучше понять взаимосвязи между элементами сети. Например, физическое представление может включать номера слотов и портов, соответствующих каждому сетевому соединению, и привлекать внимание к наличию параллельных соединений, которые в логическом представлении видны гораздо хуже (см. Рис. 6). Полное физическое представление делает возможным анализ последствий отказов канала или устройства. Раннее выявление одиночных точек отказа, способных нарушить работу большого числа пользователей, позволяет администратору улучшить обслуживаемость сети, не дожидаясь возникновения неприятностей. Физическая топология служит основой, удобной отправной точкой для всего семейства управляющих приложений, включая средства визуализации передней и задней панелей устройств.

Выявление и устранение отказов