/ Часто бизнес «падает» не из-за накладок в работе техники, а вследствие организационных провалов: задержек в передаче информации, нечетко прописанных ролей и непродуманных решений

/ ИБ-специалистам остро не хватает навыков реагирования на инциденты, а также квалификации в этичном хакинге и форензике

/ Регулярные киберучения позволяют держать команду в состоянии готовности к возникновению инцидентов

По данным компании «Инфосистемы Джет», спрос российских организаций на проведение киберучений вырос в 2024 году на 25%. Этот тренд остается актуальным, поскольку результативные хакерские атаки наносят колоссальный финансовый и репутационный ущерб, размер которого несопоставим с затратами на проверку устойчивости компаний к инцидентам и укрепление ИБ. О том, в каких случаях необходимо проводить киберучения, как выбрать для них подходящий формат и каких результатов можно ожидать от проверки, — в нашем материале.

Право на ошибку

Оценить уровень ИБ с самых разных точек зрения — как со стороны защиты, так и со стороны нападения — позволяют киберучения, в рамках которых инфраструктура компании рассматривается как потенциальная цель для взлома. В таком формате специалисты могут получить дополнительные знания и освоить новые инструменты защиты компании, а также попрактиковаться в расследовании инцидентов.

«Киберучения можно назвать своеобразной репетицией, проверкой действий сотрудника или всей команды при возникновении инцидента. Они проводятся в условиях, максимально приближенных к реальным. Это дает возможность детально сымитировать работу коллектива во время кибератаки, оставляя сотрудникам право на ошибку, поскольку она не приведет к ущербу».

Кира Шиянова,

менеджер продукта Jet CyberCamp

По итогам киберучений обычно выявляются зоны для усиления защиты, в которых наблюдаются следующие проблемы: несогласованность действий, пробелы в знаниях и опыте, неясные роли и узкие места в ресурсах.

«В понятие киберучений мы включаем не только сами тренировки, нацеленные на проверку знаний. Важный акцент делается на обучении, основанном на многогранном опыте и компетенциях, которые есть у специалистов Jet CSIRT в области консалтинга, аудита и безопасной разработки. Мы упаковываем наши умения в теоретический материал, а затем доносим в различных форматах до заказчиков и комьюнити».

Кира Шиянова,

менеджер продукта Jet CyberCamp

Все это выгодно отличает киберучения от классических тестов безопасности, покрывающих лишь малую часть функционала и в основном нацеленных на проверку дыр в существующей защите и бизнес-процессах.

Действия важнее техники?

ИБ не ограничивается поддержанием устойчивости технических средств, которая в любой момент может быть нарушена после грамотно выстроенной атаки. Не менее важны действия сотрудников во время инцидента, которые напрямую зависят от их знаний и подготовки. А навыки устойчивого реагирования на атаки в ходе киберучений формируют опыт быстрого решения проблем в реальности.

Во время киберучений можно оценить уровень подготовки каждого участника и общую эффективность работы команды. Результаты покажут, что у сотрудников получается хорошо, а где требуется усиление или есть несогласованность в действиях. Таким образом, компания получает возможность оценить своих сотрудников не по формальным признакам (образование или наличие каких-либо сертификатов), а исходя из их действий в условиях реального инцидента, что намного показательнее.

Например, в результате проверки боем в ходе киберучений, проводимых в формате Purple Team, эффективность работы команды реагирования будет видна сразу же. При этом будут протестированы процессы SOC, действия Red Team, а также проверены настройки и эффективность работы средств защиты.

Если же киберучения проводятся в формате Tabletop (когда выполняется гипотетическое моделирование нештатных ситуаций для отработки процесса реагирования на них), то можно оценить слаженность работы участников команды, их понимание зон ответственности и корректность мер по реагированию на инциденты.

В особом формате

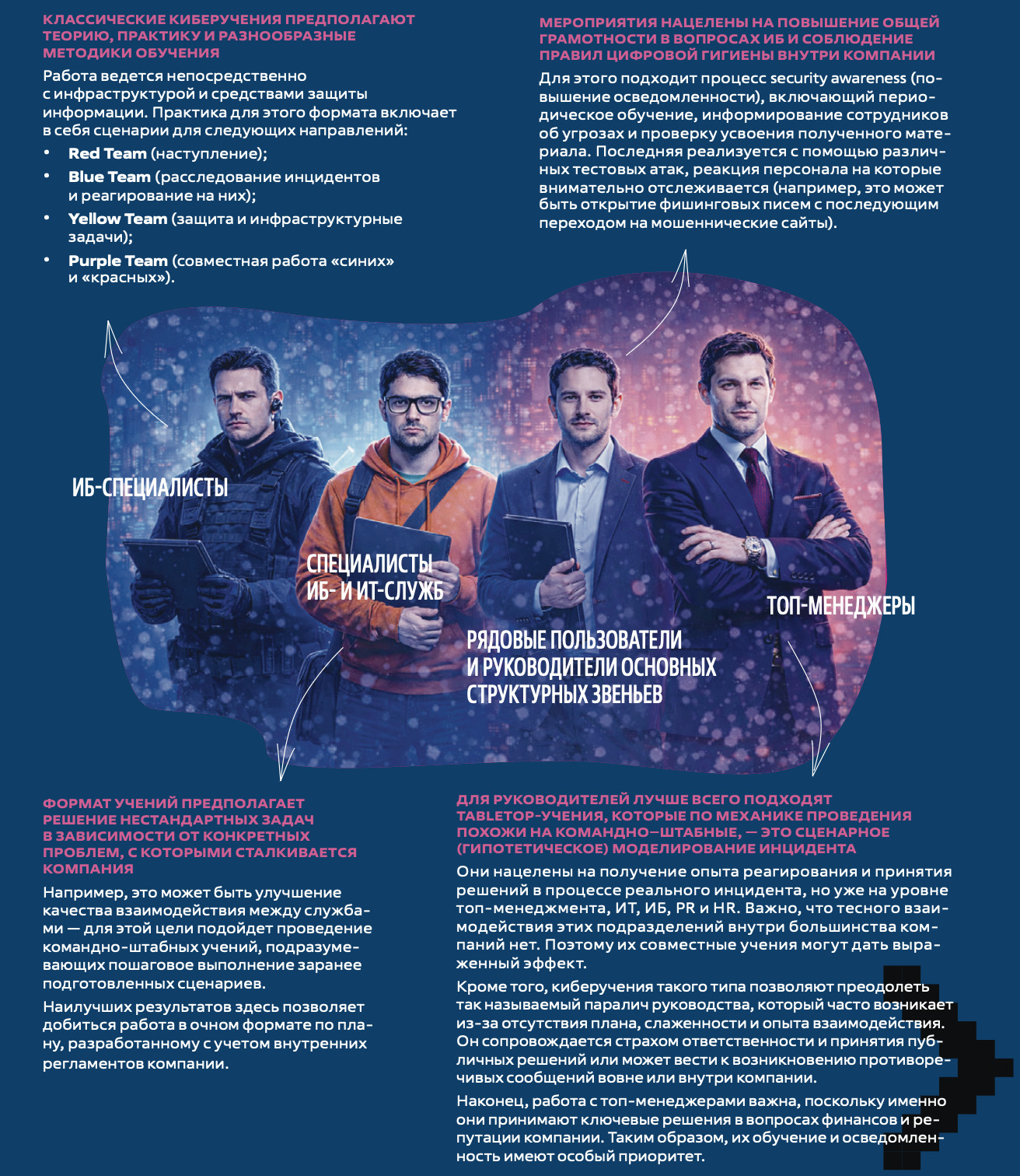

Форматы киберучений могут значительно отличаться друг от друга в зависимости от решаемых задач и групп сотрудников, которые в них участвуют. Так, во время прохождения классических сценариев киберучений либо при реализации противостояния Red Team vs Blue Team подсвечиваются технические навыки членов команды и зрелость процессов SOC. В отличие от Tabletop-учений здесь нужно не только распределить роли и составить план действий, но и суметь его реализовать — то есть решить задачи непосредственно в инфраструктуре компании и добиться результата.

Формат мероприятия всегда нужно выбирать с учетом целевой аудитории, степени ее вовлеченности в процесс и частоты возникновения инцидентов. Как правило, вопрос о том, кого необходимо обучить, организаторы киберучений задают одним из первых. Кроме того, для выбора оптимального формата киберучений необходимо осуществить следующие этапы подготовки:

- первичная оценка модели угроз и определение наиболее актуальных рисков ИБ;

- анализ состава инцидентов, выявление повторяющихся и уникальных событий;

- поиск причин возникновения инцидентов и определение их характера (организационный или прикладной).

На основании этой информации можно сделать заключение о предпочтительном типе киберучений и необходимости привлечения помощи сторонних специалистов для их проведения.

Основные форматы киберучений в зависимости от целевой аудитории:

Форматы киберучений также определяются в зависимости от масштаба задач, которые необходимо выполнить:

- Стратегические учения — наиболее глобальный уровень и долгосрочная программа. В качестве целевой аудитории здесь выступают руководители, которым необходимо изучить ИБ-решения, влияющие на безопасность компании и ее репутацию на рынке.

- Тактические учения затрагивают координацию отдельных команд и подразделений, для развития которой чаще всего используется командно-штабной формат.

- Операционный уровень — это различные варианты классических решений, по результатам которых происходит отработка конкретных действий сотрудников.

Для каждого образовательного формата закладывается собственная методика оценки навыков и компетенций сотрудников. В частности, для анализа результативности киберучений используются такие показатели, как время прохождения, количество ошибок и их повторений, самостоятельное получение результатов или задействование подсказок в ходе прохождения задания.

Кроме того, во время проработки сценариев к процессу подключаются менторы, которые сопровождают участников в ходе киберучений, выполняют разбор их решений, обращая внимание на подход, логику действий, наличие хаоса в коммуникации и т. д. По этим данным можно сделать выводы о традициях и подходах, которые сложились в компании. Зачастую здесь требуются исследовательские и консалтинговые услуги, которые могут включать аудит процессов, документации и т. д.

«Исходя из нашей практики, могу сказать, что наиболее эффективно проходят учения, перед стартом которых были проведены исследовательские работы и выполнена адаптация программы с учетом особенностей текущих процессов заказчика. Как правило, такую схему действий выбирают более зрелые компании, поскольку для ее реализации необходима большая вовлеченность в процесс подготовки и прохождения учений».

Кира Шиянова,

менеджер продукта Jet CyberCamp

В ходе киберучений команды отрабатывают навыки реагирования с распределением ролей: каждый специалист знает о том, что ему делать в конкретной ситуации и какие инструменты при этом использовать. Границы неизвестного сужаются, и появляется четкое видение происходящих процессов. В результате время реагирования на инцидент сокращается в разы, что минимизирует шансы злоумышленников на проведение атаки и уменьшает возможный урон от их действий.

Если команда уже получила необходимый опыт в решении отдельных кейсов и разборе инцидентов на первичных киберучениях, то можно переходить к следующему формату — purple team. В рамках этого формата команды атакующих и защищающихся действуют сообща, вырабатывая и корректируя защитные меры в реальном времени. Это требует достаточно высокой квалификации обеих сторон и высокого уровня зрелости компании с точки зрения ИБ.

Узкие места

Проведение киберучений позволяет выявить множество проблем в области ИБ, устранение которых способно заметно повысить уровень защищенности организаций.

«В частности, у современных специалистов по безопасности часто выявляется просадка в навыках этичного хакинга. Они прекрасно умеют работать с журналами событий, SIEM и NTA, но испытывают сложности с самостоятельной реализацией атак и слабо ориентируются в возможностях инструментов атакующих. Заполнение этого пробела в компетенциях позволяет точнее строить гипотезы, эффективнее отслеживать атаки и раньше замечать опасные артефакты, оставленные в системах».

Дмитрий Казмирчук,

руководитель группы сервиса киберучений компании «Инфосистемы Джет»

По словам эксперта, аналогичная ситуация и с навыками форензики (компьютерной криминалистики), с задачами которой в своей работе сталкивается далеко не каждый безопасник. Такие навыки крайне важны для проведения низкоуровневых расследований.

Еще одно из узких мест зачастую становится заметным во время Tabletop-учений, когда в определенный момент выясняется, что нет ответственного за конкретное действие по реагированию на инцидент. Например, в компании может отсутствовать владелец того или иного процесса, использоваться неактуальная база контактов, возникать конфликты интересов (например, между ИБ и ИТ), а юристы и PR могут подключаться к реагированию слишком поздно и т. д.

Своими силами?

Как правило, если компания проводит киберучения самостоятельно и регулярно, использует актуальные данные и методики, положительный результат не заставит себя долго ждать, а привлечение внешних исполнителей либо не потребуется, либо ограничится минимальными объемами.

Если же проблемы остаются, а тем более возникают новые (что-то ломается на прикладном уровне, либо увеличивается количество инцидентов и время на их реагирование продолжает расти), то это показатель того, что имеет смысл позвать стороннюю команду и воспользоваться ее экспертизой.

Однако такой шаг сопряжен с определенными рисками. Например, при привлечении внешних специалистов может произойти несовпадение ожиданий от их работы с реальностью. Так, заказчик рискует столкнуться с невнимательной проработкой требований, однообразием используемых сценариев или навязчивым продвижением определенных защитных решений.

«Сервис Jet CyberCamp для киберучений позволяет экспертам донести свой богатый опыт до заказчиков. Кроме того, в его основе лежит мультивендорный подход, что дает возможность выбирать решения, которые будут использоваться в обучении, — чтобы компании могли либо работать с привычными инструментами, либо присмотреться к новым для себя решениям и протестировать аналоги».

Дмитрий Казмирчук,

руководитель группы сервиса киберучений компании «Инфосистемы Джет»

Регулярные киберучения: когда начинать их проводить

Регулярное проведение киберучений особенно важно для компаний, где возникновение простоев в работе — критичное событие. Например, это характерно для организаций из финансовой сферы, промышленности, энергетики и т. д. В качестве дополнительной меры стоит провести анализ инцидентов ИБ, произошедших в других компаниях, определив частоту направленных против них атак и объяснив, почему это происходит. Разумеется, основанием для принятия мер являются и инциденты, с которыми компания уже столкнулась (чтобы не повторялись ошибки, ставшие причиной события).

«Учиться необходимо не только на своих ошибках, но и на чужом опыте, который часто оказывается куда более показательным и зачастую более объемным, что представляет большой интерес для изучения. Это одна из причин того, почему специалисты компании “Инфосистемы Джет” часто подключаются к расследованию громких инцидентов. Это позволяет пополнять корпоративную библиотеку новыми сценариями атак и вариантами реагирования на инциденты».

Дмитрий Казмирчук,

руководитель группы сервиса киберучений компании «Инфосистемы Джет»

Регулярные киберучения позволяют держать команду в состоянии готовности к возникновению инцидентов, что в конечном счете отражается на показателях рабочих процессов. Для их контроля используется методология оценки сотрудников по освоенным навыкам и параметрам прохождения различных сценариев. Среди них: время обнаружения и реагирования на инциденты, количество эскалаций, качество принятых решений, наличие повторных ошибок и т. д.

Причем тут важны как результаты, показанные в ходе обучения, так и показатели, полученные в рамках реального процесса. Интересно, что такие критерии, как количество отраженных атак и их отношение к общему числу инцидентов, эксперты считают бесполезными, поскольку они не находятся в прямой зависимости от работы участников процесса.

Тот самый триггер

Киберучения значительно влияют на взаимодействие ИТ-, ИБ- и бизнес-команд в стрессовой ситуации. В ходе совместного решения задач их представители находят общий язык и формируют единое понимание приоритетов, которое пригодится при наступлении реального инцидента.

«Часто бывает так, что киберучения оказываются тем самым триггером, который позволяет специалистам из различных команд познакомиться друг с другом и разобраться в зонах ответственности. А в случае реального инцидента процесс реагирования на него уже проходит по накатанной и все специалисты справляются с ситуацией намного легче».

Дмитрий Казмирчук,

руководитель группы сервиса киберучений компании «Инфосистемы Джет»

Кроме того, успешное прохождение киберучений является одним из способов подсветить зрелость компании в области обеспечения собственной и клиентской безопасности.

Это особенно актуально в ситуации роста числа кибератак, которые проводятся через ИТ-инфраструктуру поставщиков (этому виду инцидентов мы посвятили отдельный материал в этом номере). Здесь правило «вся цепь крепка настолько, насколько крепким является ее самое слабое звено» полностью соответствует ситуации с ИБ. И именно инфраструктура подрядчика часто оказывается этим слабым звеном: как правило, она находится вне зоны контроля, что дает киберпреступнику возможность получить легкий доступ к основной инфраструктуре. К тому же при реализации таких инцидентов не всегда будет виден изначальный вектор атаки, что осложнит восстановление всей цепочки событий во время расследования.

Проведение учений, вне зависимости от их формата, учит бизнес реагировать на внешнее вмешательство, угрожающее его работе, согласно следующим принципам: не паниковать, действовать по плану и уметь этот план вовремя и без потерь адаптировать к реальным условиям.

Подписаться

Подписаться Читать в телеграм

Читать в телеграм