Препятствием к созданию полноценных систем данного класса долгое время была слабая вычислительная мощность массовых компьютерных платформ, и по-настоящему работающие решения были представлены лишь спустя 10 лет. Несколько позже на рынок вышли первые коммерческие образцы систем обнаружения вторжений (СОВ, или IDS — Intrusion Detection Systems)…

На сегодня задача обнаружения сетевых атак — одна из важнейших. Ее значимость возросла ввиду усложнения как методов атак, так и топологии и состава современных интрасетей. Если прежде для выполнения успешной атаки злоумышленникам было достаточно использовать известный стек эксплойтов, теперь они прибегают к гораздо более изощренным методам, соревнуясь в квалификации со специалистами на стороне защиты.

Современные требования к IDS

Системы обнаружения вторжений, зарегистрированные в реестре российского программного обеспечения, в большинстве своем используют сигнатурные методы. Либо заявляют определение аномалий, но аналитика, как максимум, оперирует данными не детальнее типа протокола. «Плутон» же основан на глубоком анализе пакетов с определением программного обеспечения. «Плутон» накладывает данные пришедшего пакета на специфику данных хоста — более точная и гибкая аналитика.

Ранее поверхностный анализ и сигнатурные методы успешно выполняли свои функции (тогда злоумышленники пытались эксплуатировать уже известные уязвимости ПО). Но в современных условиях атаки могут быть растянуты во времени (так называемые APT), когда их трафик маскируется путем шифрования и обфускации (запутывания), тогда сигнатурные методы малоэффективны. Кроме того, современные атаки используют различные способы обхода IDS.

В результате трудозатраты на конфигурирование и поддержку традиционных систем обнаружения вторжений могут превысить разумные пределы, и зачастую бизнес приходит к выводу, что такое занятие — только лишняя трата ресурсов. В результате IDS существует формально, выполняя лишь задачу присутствия, а информационные системы предприятия остаются по-прежнему беззащитными. Такая ситуация чревата еще большими потерями.

IDS нового поколения

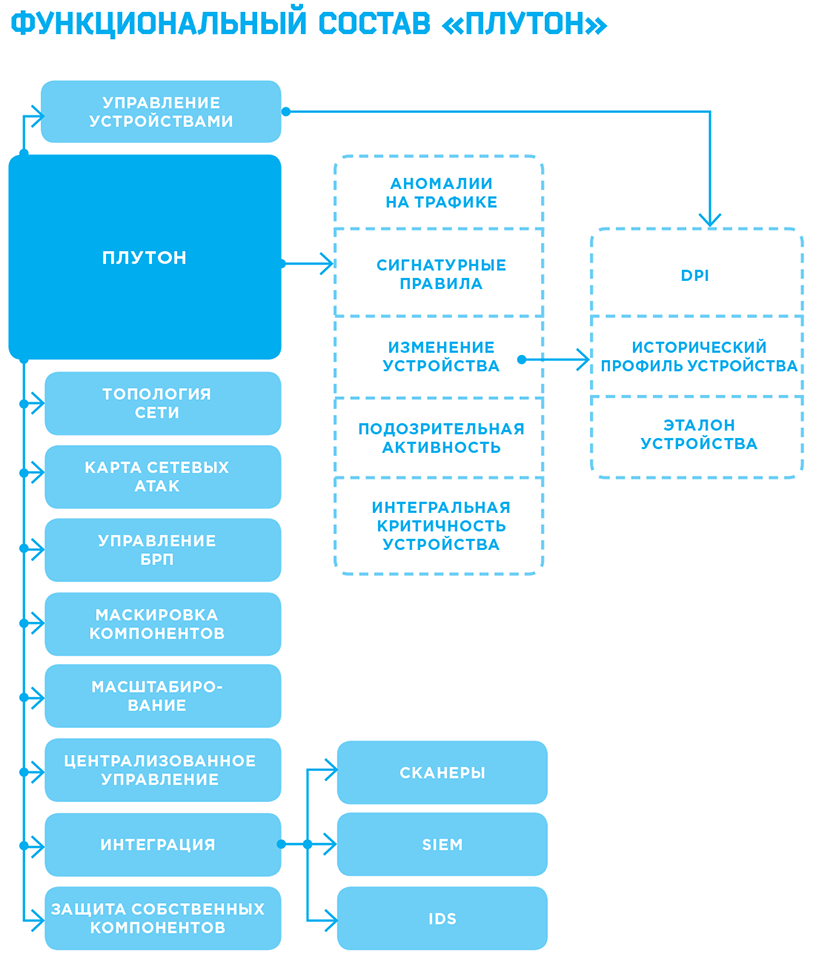

СОВ ПАК «Плутон», разработанный компанией «Инфосистемы Джет» — это высокопроизводительный комплекс нового поколения для обнаружения сетевых атак. В отличие от традиционных IDS «Плутон» сочетает в себе одновременный анализ сетевых пакетов сигнатурным и эвристическим методами с сохранением данных окружения, предоставляет глубокую аналитику и расширение набора данных для расследования. Передовые методы определения потенциальных угроз, которые дополняются ретроспективными данными о сетевом окружении, трафике, а также логами системы, делают «Плутон» важным элементом системы защиты информации предприятия. Система способна выявлять признаки компьютерных атак и аномалий в поведении узлов сети в каналах связи пропускной способностью более 1 Гбит/с.

Помимо обнаружения признаков компьютерных атак на информационные системы «Плутон» обеспечивает серьезную защиту собственных компонентов, а также защиту каналов связи: в случае отказа оборудования соединение не будет прервано. Все компоненты «Плутон» функционируют в замкнутой программной среде — это делает невозможным запуск стороннего программного кода и служит дополнительной гарантией от заражения вредоносной программой. Поэтому можно быть уверенным, что «Плутон» не станет для злоумышленников «окном» в вашу сеть и не превратится в «головную боль» для сетевиков и безопасников.

«Плутон» тщательно следит за своим «здоровьем», контролируя целостность конфигурации компонентов системы, данных о собранных сетевых событиях информационной безопасности и сетевом трафике. Тем самым обеспечивается корректность функционирования компонентов системы и, соответственно, стабильность ее работы. А применение специальных сетевых плат в составе компонентов решения позволяет исключить разрыв каналов связи даже при полном выходе оборудования из строя или отключении электропитания.

Принимая во внимание сложности внедрения систем обнаружения вторжений, а также постоянное увеличение пропускной способности каналов связи, мы предусмотрели возможность гибкого горизонтального масштабирования компонентов комплекса. Если возникнет необходимость подключить к системе дополнительные сетевые сенсоры, для этого будет достаточно установить дополнительный сервер управления, связав его в кластер с существующим. При этом вычислительные мощности обоих серверов будут логически объединены в единый ресурс. Таким образом увеличение производительности системы становится очень простой задачей. Кроме того, система обладает отказоустойчивой архитектурой: в случае отказа одного из компонентов поток событий автоматически перенаправляется на резервные компоненты кластера.

В основе «Плутон» лежит наш более чем 20-летний опыт развертывания и эксплуатации комплексных систем защиты. Мы знаем наиболее частые проблемы заказчиков и недостатки современных решений класса IDS. Наша экспертиза позволила выявить наиболее актуальные задачи и помогла найти оптимальные пути их решения.

На текущий момент идет покомпонентная сертификация комплекса «Плутон» по требованиям к системам обнаружения вторжений уровня сети (2-й класс защиты) и на отсутствие недекларированных возможностей (2-й уровень контроля).

ФУНКЦИИ «ПЛУТОН»:

- выявление в сетевом трафике признаков компьютерных атак, в том числе распределенных во времени, сигнатурным и эвристическим методами;

- контроль аномальной активности узлов сети и выявление признаков нарушения корпоративной политики безопасности;

- накопление и хранение:

— ретроспективных данных об обнаруженных событиях информационной безопасности с настраиваемой глубиной хранения;

— инвентаризационной информации о сетевых узлах (профиле хоста);

— информации о сетевых коммуникациях узлов, в том числе статистики потребления трафика (от сетевого до прикладного уровня по модели OSI);

— метаданных о передаваемых между узлами сети файлах;

- передача результатов анализа сетевого трафика во внешние системы защиты для повышения эффективности выявления инцидентов ИБ различного типа;

- предоставление доказательной базы по фактам компьютерных атак и сетевых коммуникаций для расследования инцидентов.

Подписаться

Подписаться Читать в телеграм

Читать в телеграм